Debesų kompiuterija

Daiktų internetas(IoT) keičia IT aplinką visame pasaulyje ir jau dabar laikomas pagrindine technologija daugelyje į ateitį orientuotų projektų. Tradicinės IoT architektūros, kuriose duomenys renkami ir apdorojami centralizuotai, negali būti plečiamos be ribų dėl tokių apribojimų kaip pralaidumas. „Fog computing“ srityje kuriamos galimos sprendimų galimybės, skirtos spręsti tokias su IoT diegimu susijusias problemas.

Kas yra „fog computing“? Apibrėžimas

„Fog computing“ – tai debesų technologija, kai galutinių įrenginių generuojami duomenys nėra tiesiogiai įkeliami į debesį, o iš anksto apdorojami decentralizuotuose mini duomenų centruose. Ši koncepcija apima tinklo struktūrą, kuri driekiasi nuo tinklo išorinio perimetro (kur duomenis generuoja IoT įrenginiai) iki centrinio duomenų taško viešojoje debesyje arba privačiame duomenų centre (privačiojoje debesyje).

„Fogging“ tikslas – sutrumpinti ryšio atstumus ir sumažinti duomenų perdavimą per išorinius tinklus. „Fog“ mazgai sudaro tarpinį tinklo sluoksnį, kuriame nusprendžiama, kurie duomenys apdorojami lokaliai, o kurie perduodami į debesiją arba centrinį duomenų centrą tolesnei analizei ar apdorojimui.

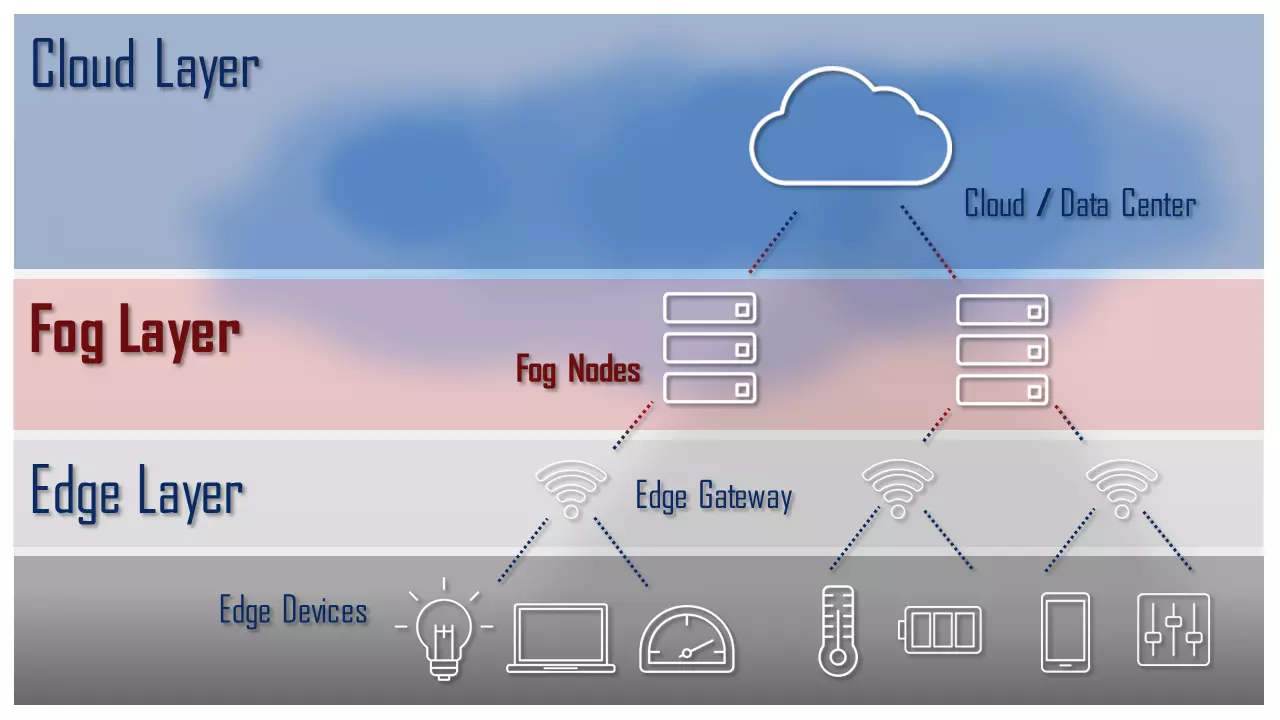

Šiame schematiškame paveiksle pavaizduoti trys „fog computing“ architektūros lygmenys:

- Pirmosios grandies lygis: pirmosios grandies lygis apima visus IoT architektūros „pažangiuosius“ įrenginius (pirmosios grandies įrenginius). Pirmosios grandies lygyje generuojami duomenys apdorojami tiesiogiai pačiame įrenginyje arba perduodami į „fog“ lygio serverį („fog“ mazgą).

- „Fog“ sluoksnis: „fog“ sluoksnis apima keletą galingų serverių, kurie gauna duomenis iš krašto sluoksnio, juos apdoroja ir, jei reikia, įkelia į debesį.

- Debesų sluoksnis: debesų sluoksnis yra „fog“ kompiuterijos architektūros centrinis duomenų galinis taškas.

„OpenFog Consortium“ (dabar „Industry IoT Consortium“ (IIC)) parengė „fog“ sistemų etaloninę architektūrą. Daugiau informacinių dokumentų apie „fog“ kompiuteriją rasite IIC svetainėje.

Kuo „fog computing“ skiriasi nuo „cloud computing“?

„Fog“ ir „cloud“ kompiuterijos skiriasi tuo, kaip teikiami ištekliai ir kaip apdorojami duomenys. „Cloud“ kompiuterija paprastai vykdoma centralizuotuose duomenų centruose. Tokie ištekliai kaip apdorojimo galia ir saugykla yra sujungiami užkulisių serveriuose ir klientams teikiami per tinklą. Ryšys tarp dviejų ar daugiau galinių įrenginių visada vyksta per fone veikiantį serverį.

Tokios sistemos, kaip naudojamos pažangiojoje gamyboje, reikalauja nuolatinio duomenų mainų tarp daugybės galinių įrenginių, o tai verčia tokią architektūrą dirbti viršijant jos ribas. „Fog computing“ technologija naudoja tarpinį apdorojimą arti duomenų šaltinio, siekdama sumažinti duomenų srautą į duomenų centrą.

Kuo „fog computing“ skiriasi nuo „edge computing“?

Tačiau ne tik didelio masto IoT architektūrų duomenų pralaidumas verčia debesų kompiuteriją dirbti ribose. Kita problema – vėlavimas. Centralizuotas duomenų apdorojimas visada susijęs su laiko vėlavimu dėl ilgų perdavimo kelių. Galiniai įrenginiai ir jutikliai turi bendrauti tarpusavyje per duomenų centro serverį, todėl vėluoja tiek užklausos, tiek atsakymo išorinis apdorojimas. Tokie vėlavimo laikai tampa problema IoT palaikomuose gamybos procesuose, kur realaus laiko informacijos apdorojimas yra būtinas, kad mašinos galėtų nedelsiant reaguoti įvykus incidentui.

Vienas iš vėlavimo problemos sprendimų yra „edge computing“ – „fog computing“ koncepcijos dalis, pagal kurią duomenų apdorojimas ne tik decentralizuojamas, bet ir vyksta tiesiogiai galutiniame įrenginyje, esančiame tinklo pakraštyje. Kiekvienas išmanusis įrenginys turi savo mikrovaldiklį, leidžiantį atlikti pagrindinius duomenų apdorojimo veiksmus ir bendrauti su kitais IoT įrenginiais bei jutikliais. Tai ne tik sumažina vėlavimą, bet ir duomenų srautą centriniame duomenų centre.

Nors „fog computing“ ir „edge computing“ yra glaudžiai susiję, tai nėra tas pats dalykas. Esminis skirtumas yra tas, kur ir kada duomenys apdorojami. „Edge computing“ atveju duomenys apdorojami ten, kur jie generuojami, ir daugeliu atvejų duomenys išsiunčiami iškart po apdorojimo. Tuo tarpu „fog computing“ renka ir apdoroja neapdorotus duomenis iš įvairių šaltinių duomenų centre, kuris yra įsikūręs tarp duomenų šaltinio ir centralizuoto duomenų centro. Toks duomenų apdorojimas leidžia išvengti nereikalingų duomenų ar rezultatų perdavimo į centrinį duomenų centrą. Tai, ar geriausias pasirinkimas yra „edge computing“, „fog computing“, ar abiejų derinys, labai priklauso nuo konkretaus naudojimo atvejo.

Kokie yra „fog computing“ privalumai?

„Fog computing“ siūlo sprendimus įvairioms problemoms, susijusioms su debesų technologijomis pagrįstomis IT infrastruktūromis. Ši technologija teikia pirmenybę trumpiems ryšio maršrutams ir iki minimumo sumažina duomenų siuntimą į debesį. Štai svarbiausi privalumai:

- Mažesnis tinklo srautas: „Fog“ kompiuterija sumažina duomenų srautą tarp „IoT“ įrenginių ir debesies.

- Sąnaudų taupymas naudojant trečiųjų šalių tinklus: tinklo teikėjai patiria dideles išlaidas dėl greito duomenų įkėlimo į debesį. „Fog computing“ jas sumažina.

- Prieinamumas neprisijungus prie interneto: „fog computing“ architektūroje IoT įrenginiai yra prieinami ir neprisijungus prie interneto.

- Mažesnis vėlavimas: „fog computing“ sutrumpina ryšio kelius, pagreitindamas automatizuotus analizės ir sprendimų priėmimo procesus.

- Duomenų saugumas: „fog“ kompiuterijoje įrenginių duomenys dažnai yra iš anksto apdorojami vietiniame tinkle. Tai leidžia įgyvendinti sprendimus, kai jautrūs duomenys gali likti įmonės viduje arba būti šifruojami ar anonimizuojami prieš įkeliant į debesį.

Kokie yra „fog computing“ trūkumai?

Decentralizuotas duomenų apdorojimas mini duomenų centruose taip pat turi savų trūkumų. Pagrindiniai trūkumai – išlaidos bei paskirstytos sistemos priežiūros ir valdymo sudėtingumas. „Fog computing“ sistemų trūkumai yra šie:

- Didesnės įrangos išlaidos: „fog computing“ technologijai reikalinga, kad daiktų interneto įrenginiai ir jutikliai būtų aprūpinti papildomais apdorojimo moduliais, kurie užtikrintų vietinį duomenų apdorojimą ir ryšį tarp įrenginių.

- Didesni priežiūros reikalavimai: decentralizuotas duomenų apdorojimas reikalauja daugiau priežiūros, nes apdorojimo ir saugojimo vietos yra paskirstytos po visą tinklą ir, skirtingai nei debesų sprendimų atveju, negali būti prižiūrimos ar administruojamos centralizuotai.

- Papildomi tinklo saugumo reikalavimai: „fog computing“ yra pažeidžiama „man-in-the-middle“ tipo atakoms.