Kako uporabljati šifriranje PGP za e-pošto

Šifriranje PGP je metoda za varno šifriranje in digitalno podpisovanje e-poštnih sporočil ter datotek, ki temelji na načelu asimetrične kriptografije. Za podjetja, ki komunicirajo predvsem prek e-pošte, je takšna metoda še posebej pomembna, saj zagotavlja, da e-poštnih sporočil ne morejo prebrati nepooblaščene osebe. Pokazali vam bomo, kako lahko svoja e-poštna sporočila šifrirate s PGP.

Kaj je šifriranje PGP in kako deluje?

Šifriranje PGP je odličen način za zaščito podatkov in šifriranje vaših e-poštnih sporočil. PGP (pretty good privacy) je leta 1991 razvil Phil Zimmermann kot programsko opremo za šifriranje e-poštnih sporočil. Skozi leta se je PGP uveljavil kot splošno ime za to metodo šifriranja.

Šifriranje PGP temelji na protokolu javnega ključa. Gre za obliko asimetričnega šifriranja. Za šifriranje in dešifriranje sporočil se uporablja par ključev (javni in zasebni ključ). Javni ključ je na voljo potencialnim e-poštnim stikom in se neposredno posreduje ali naloži na zunanji strežnik ključev. Ta ključ vašim stikom omogoča, da šifrirajo e-poštna sporočila, ki vam jih pošiljajo. Zasebni ključ je izključno v vaši lasti in omogoča dešifriranje prejetih e-poštnih sporočil, ki so bila predhodno šifrirana z javnim ključem PGP. Da bi lahko na ta način varno komunicirali, mora tudi vaš komunikacijski partner uporabljati PGP in z vami deliti svoj javni ključ.

V preteklosti je bila namestitev šifriranja PGP precej zapletena. Potrebni koraki so pogosto odvrnili manj tehnološko podkovane uporabnike od uporabe te vrste šifriranja e-pošte. V zadnjih letih pa so bili razviti vtičniki, ki so šifriranje PGP približali širšemu krogu uporabnikov. Dva takšna vtičnika sta FlowCrypt in Mailvelope. Mnogi uveljavljeni ponudniki e-pošte so zdaj razvili lastne vtičnike PGP in čarovnike za namestitev ter jih vključili v svoje storitve e-pošte.

Za kaj se lahko uporablja šifriranje PGP?

Asimetrične metode šifriranja, kot je PGP, v svetu informacijske tehnologije niso nič novega in se zato že uporabljajo na številnih različnih področjih. Spodaj so navedena področja, na katerih se PGP najpogosteje uporablja.

- Šifriranje zaupnih sporočil: Šifriranje e-poštnih sporočil in drugih vrst sporočil je eden od glavnih načinov uporabe PGP.

- Šifriranje datotek in datotečnih sistemov: Poleg šifriranja sporočil se PGP lahko uporablja tudi za šifriranje datotek, shranjenih na lokalnih pomnilniških napravah ali na strežniku.

- Digitalni podpisi: PGP se pogosto uporablja tudi za preverjanje pristnosti sporočila ali datoteke. S podpisom PGP lahko ugotovite, ali je sporočilo resnično poslala oseba, ki ga je poslala. Poleg tega lahko tudi preverite, ali je bilo med pošiljanjem prestreženo in morebiti spremenjeno. Podpisi PGP se lahko uporabljajo tudi za preverjanje pristnosti datotek (na primer programov).

Kako nastaviti šifriranje PGP

Mnogi e-poštni odjemalci danes vključujejo paket za šifriranje PGP, ki vsebuje enostavna navodila za nastavitev. Če pa vaš ponudnik e-poštnih storitev ni priložil navodil za nastavitev PGP, lahko sledite spodnjim korakom. Ta navodila za PGP predstavljajo splošen pristop k nastavitvi šifriranja PGP.

Šifriranje PGP s programsko opremo

1. korak: Namestite programsko opremo

Najpomembnejše je poiskati primerno programsko opremo PGP, ki mora biti združljiva tako z operacijskim sistemom kot z uporabljanim programom za elektronsko pošto. Uporabniki sistema Linux se lahko odločijo za odprtokodno rešitev GnuPG (GNU Privacy Guard), ki je bila izdana leta 1997. Ta program je na mnogih sistemih že privzeto nameščen; najnovejšo različico pa lahko prenesete z uradne spletne strani.

Uporabniki operacijskih sistemov Windows ali OS X bodo tam našli tudi izvedljive datoteke, s katerimi lahko namestijo za posamezni sistem prilagojeni programi Gpg4win in GPGTools, ki temeljijo na GnuPG.

Korak 2: Ustvarite par ključev

Ko je program PGP nameščen, lahko ustvarite par ključev. V sistemu Linux odprite ukazno vrstico in uporabite ukaz za ustvarjanje ključev, ki je naveden v priročniku programa. Ta primer velja za GnuPG:

sudo gpg --gen-keyNato izberite vrsto šifriranja in od privzete nastavitve („RSA in RSA“) odstopajte le, če imate potrebno strokovno znanje. Nato vnesite dolžino ključa v bitih. Višja kot je vrednost, varnejši so ključi, vendar so tudi počasnejši. Za ključe RSA se za močno zaščito na splošno priporoča dolžina vsaj 3.000 bitov. Nato določite obdobje veljavnosti ključev in vnesite svoje ime ter e-poštni naslov, za katerega naj bo par ključev veljaven. Nazadnje določite varno geslo za svoj zasebni ključ. To boste potrebovali kasneje za šifriranje ali dešifriranje vaših elektronskih sporočil.

V sistemih Windows in Mac OS X začnete ustvarjanje ključev prek grafičnih programov. Ne glede na programsko opremo PGP in platformo vas sistem pogosto pozove, da ustvarjanje ključev podprete z naključnimi vnosi s tipkovnico ali premiki miške.

3. korak: Javni ključ posredujte svojim stikom

V sistemu Linux lahko ustvarjene ključe upravljate prek terminala, z orodjem Seahorse (za Gnome/Unity) ali prek grafičnega vmesnika KGpg (za KDE). Ukaz za zasebni ključ v GnuPG je:

sudo gpg --list-secret-keys

sudo -Kin za javni ključ:

sudo gpg --list-keys

sudo -KPoleg tega, da si lahko ogledate seznam ključev, jih lahko tudi neposredno izvozite. Ustvarjeno datoteko*.asc* lahko po e-pošti pošljete kot prilogo svojim stikom ali jo naložite na strežnik za certifikate. Če je stik prejel vaš javni ključ in ima program za upravljanje ključev, vam lahko pošilja šifrirana sporočila. Da bi temu stiku pošiljali šifrirana e-poštna sporočila, potrebujete njegov javni ključ.

Spletno šifriranje PGP

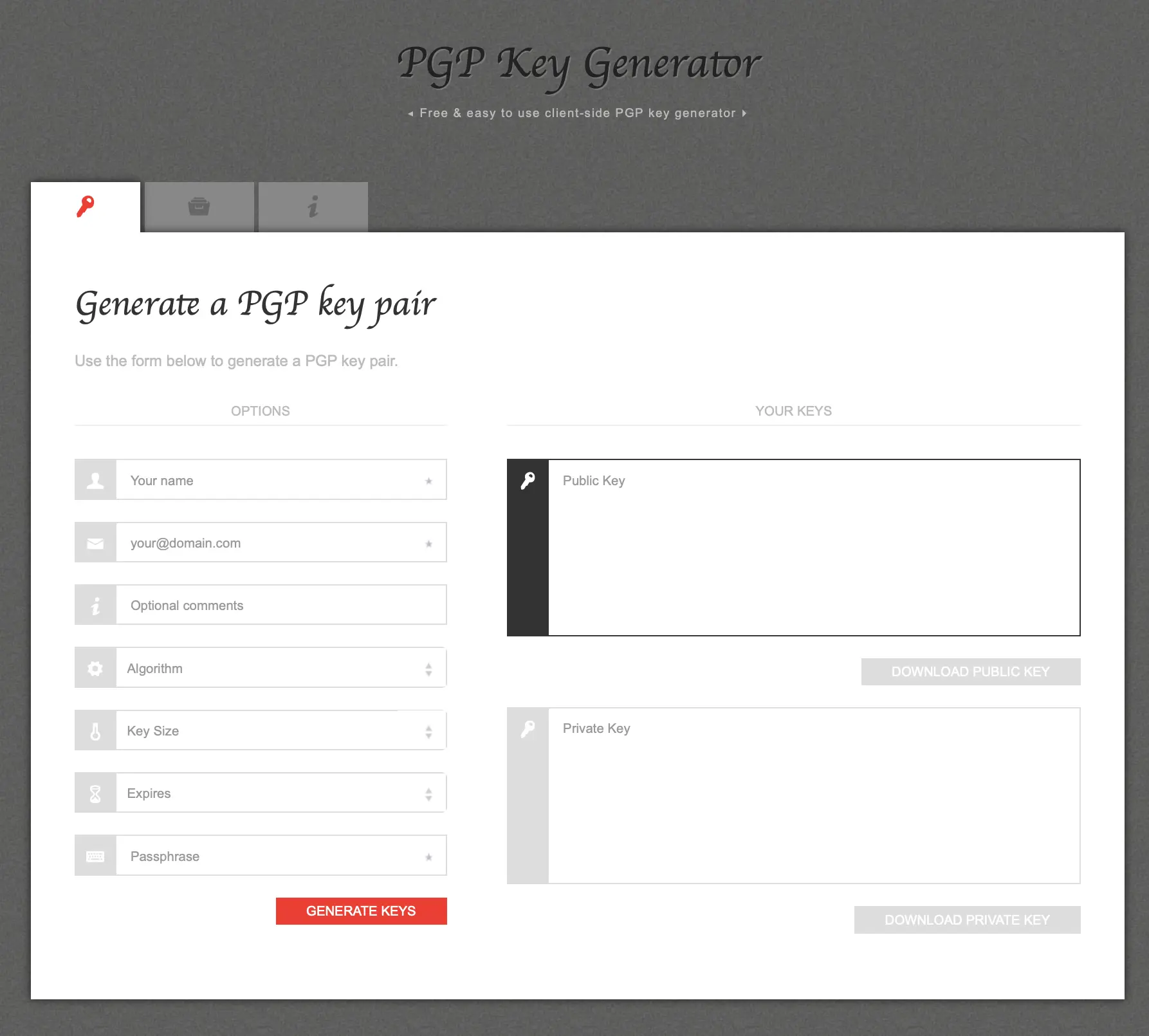

Namesto programov, ki jih namestite na svoj računalnik, lahko za ustvarjanje parov ključev, šifriranje svojih e-poštnih sporočil ali dešifriranje prejetih e-poštnih sporočil uporabite tudi spletna orodja PGP. V nadaljevanju si bomo ogledali spletno storitev PGP Key Generator.

PGP Key Generator je program v jeziku JavaScript, ki omogoča ustvarjanje parov ključev in deluje v večini spletnih brskalnikov. To odprtokodno storitev lahko uporabljate brezplačno in brez registracije.

Najprej vnesite zahtevane nastavitve za ključe v obrazec »Možnosti «. Nato kliknite na »Ustvari ključe«, da začnete postopek ustvarjanja ključev. Ko bo postopek končan, si boste lahko ogledali javni ključ in svoj zasebni ključ.

Ker je ta spletna storitev odprtokodna, lahko strokovnjaki kadarkoli pregledajo izvorno kodo. To pomeni, da lahko nenehno ocenjujejo, kako varen in zanesljiv je generator. Ker pa gre za aplikacijo v jeziku JavaScript, obstaja tudi možnost za zaskrbljenost glede kiberkriminalitete. Če kriminalci odkrijejo varnostne vrzeli v spletni storitvi, lahko te izkoristijo za napad na vaš sistem in pridobitev občutljivih podatkov.

Šifriranje PGP za e-poštne odjemalce

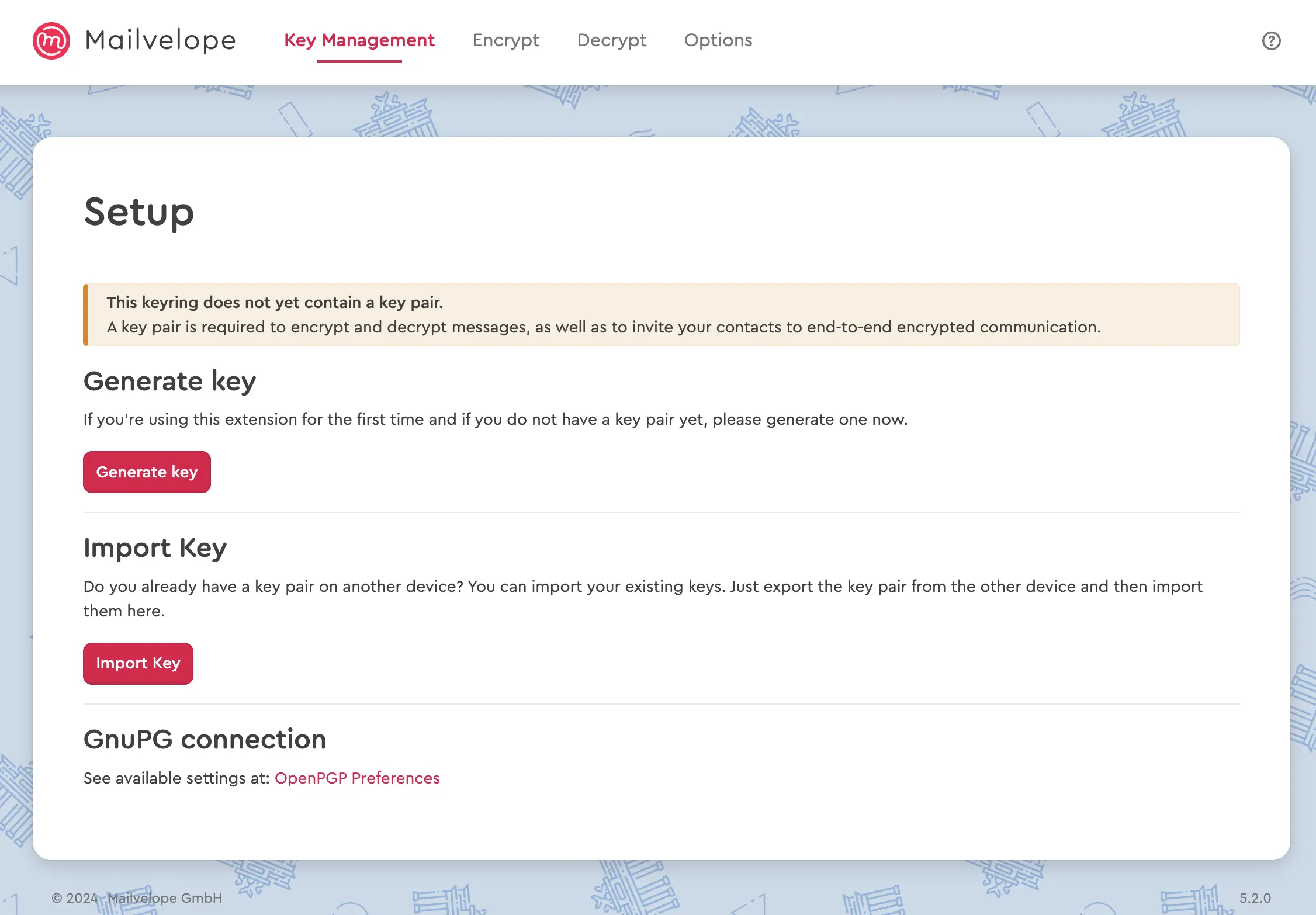

Če raje komunicirate prek spletnih poštnih storitev, kot so Gmail, Yahoo ali Outlook.com, bo razširitev za brskalnik Mailvelope ravno prava za vas. Dodatek temelji na OpenPGP.js in je na voljo za Google Chrome, Microsoft Edge in Mozilla Firefox. Ko namestite razširitev, se v orodni vrstici brskalnika prikaže ikona Mailvelope, ki vam omogoča dostop do uporabniškega vmesnika. Tukaj lahko ustvarjate, uvažate in upravljate svoje ključe ter javne ključe svojih stikov ali pa ustvarjene javne ključe naložite na strežnik javnih ključev.

Če imate nameščen Mailvelope in dostopate do svojega spletnega poštnega predala prek brskalnika, bo ta dodatek pregledal vsebino za sporočila PGP. Na ta način lahko prikaže posebne elemente za šifriranje ali dešifriranje e-pošte. V nastavitvah lahko omogočite ali onemogočite šifriranje PGP za Gmail, Outlook in druge storitve.

Šifriranje PGP na mobilnih napravah

Za uporabo šifriranja PGP na napravah z operacijskim sistemom iOS in Android potrebujete e-poštni odjemalec, ki podpira programsko opremo za upravljanje ključev in šifriranje PGP. Izbrali smo aplikacijo za upravljanje ključev za operacijska sistema iOS in Android, ki vam omogoča shranjevanje in upravljanje ključev PGP vaših stikov.

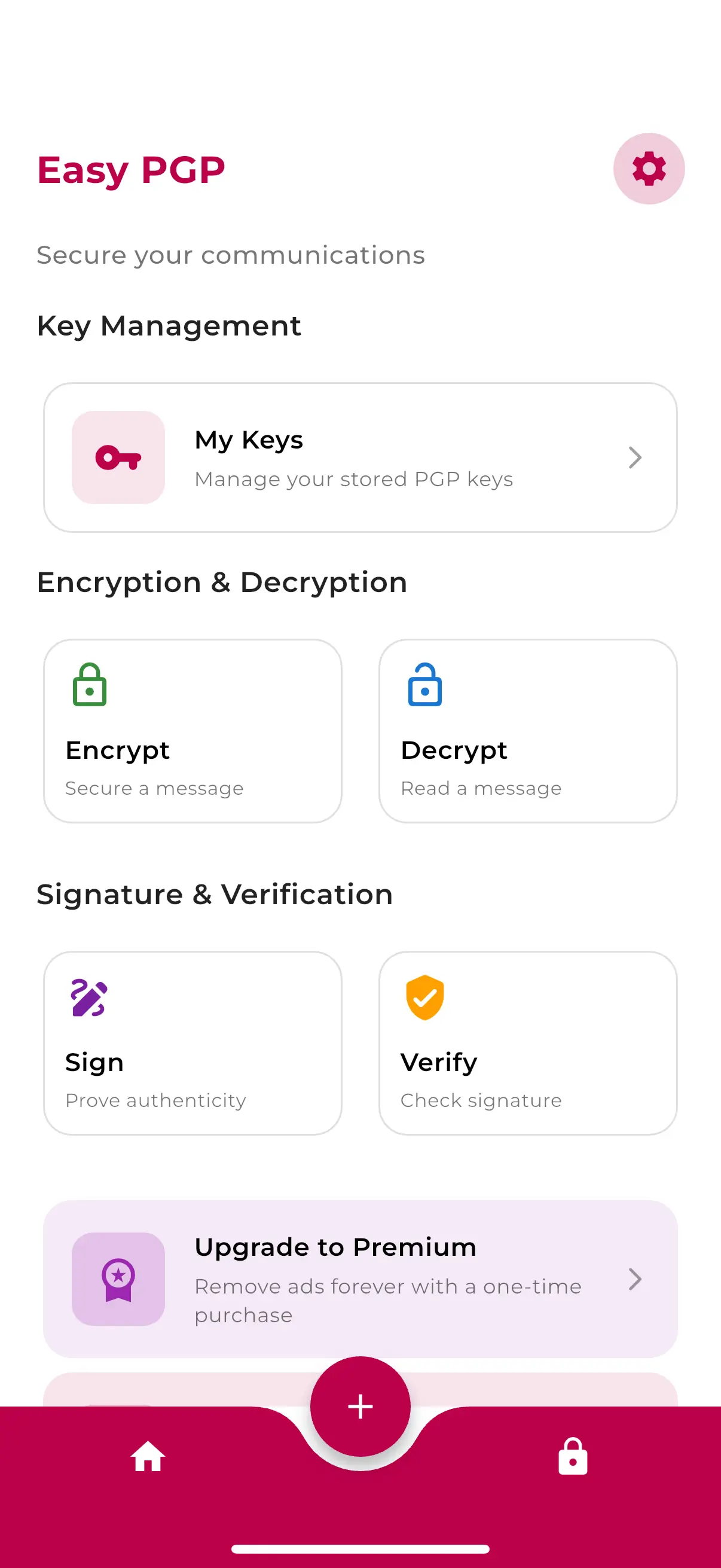

iOS – Enostaven PGP

Easy PGP je uporabniku prijazna in varna aplikacija za iOS, ki na vašo mobilno napravo prinaša zmogljivosti šifriranja PGP. Z EasyPGP lahko ustvarjate, uvažate in izvažate pare ključev PGP za zaščito vaše komunikacije. Aplikacija vse operacije izvaja lokalno na vaši napravi, s čimer zagotavlja, da vaši podatki nikoli ne zapustijo telefona, in vam tako zagotavlja največjo možno zasebnost. Sodoben, intuitiven uporabniški vmesnik omogoča, da je šifriranje PGP dostopno vsem. Ključne funkcije vključujejo enostavno ustvarjanje novih parov PGP ključev s prilagodljivimi nastavitvami šifriranja.

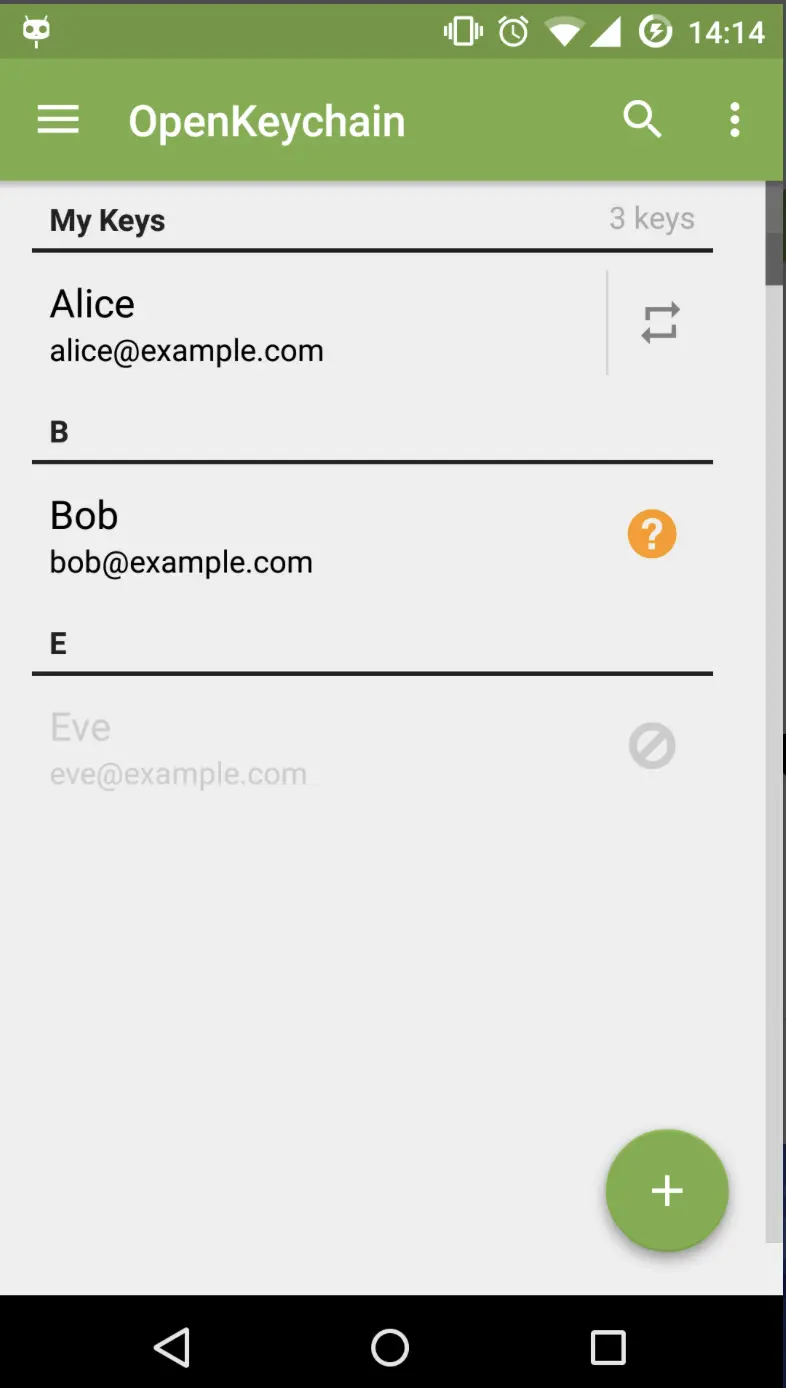

Android – OpenKeychain: Enostaven PGP

Za uporabnike sistema Android je na voljo aplikacija »OpenKeychain: Easy PGP«, ki je prav tako odprtokodna in temelji na standardu OpenPGP.

Po namestitvi aplikacije lahko v razdelku »Ključi« pregledujete, uvažate in upravljate svoje zasebne in javne ključe. V razdelku »Šifriranje/dešifriranje« lahko s pomočjo teh ključev šifrirate ali dešifrirate sporočila in datoteke.

Šifrirana vsebina v primerjavi s šifriranimi povezavami

Mnogi uporabniki menijo, da s svojimi stiki že izmenjujejo šifrirana e-poštna sporočila prek certifikatov SSL ali TLS. Vendar je to le pol resnice. Uporaba certifikatov SSL/TLS namreč šifrira le pot prenosa elektronskih sporočil med poštnimi strežniki. Slaba stran tega je, da lahko tretje osebe sporočila prestrežejo in jih med nalaganjem na strežnik preberejo v obliki navadnega besedila.

Poleg tega SSL/TLS, za razliko od PGP, ne podpisuje e-poštnih sporočil in zato ne zagotavlja njihove pristnosti. Po drugi strani pa certifikati SSL/TLS omogočajo šifriranje tistih delov e-poštnega sporočila, ki pri PGP ostanejo nešifrirani, kot so podatki o pošiljatelju, prejemniku ali zadevi.

Zato je kombinacija šifriranja PGP in šifriranja SSL/TLS v praksi najboljša rešitev za zaščito vsebine vaših e-poštnih sporočil. Več informacij o šifriranem prenosu najdete v našem članku»Šifriranje e-pošte s protokolom SSL/TLS«.