UEFI: interfaz de alto rendimiento para iniciar tu ordenador

A medida que ha ido avanzando la tecnología informática, se ha hecho cada vez más patente que el clásico boot o proceso de arranque mediante BIOS y Master Boot Record, introducido en los años 80 con los sistemas operativos MS-DOS, no está a la altura de las necesidades actuales. Por ello, hace tiempo que grandes compañías como Microsoft e Intel empezaron a desarrollar un método sucesor acorde con los nuevos tiempos. Allá por el año 2000 se desarrolló la primera especificación de la interfaz de firmware extensible o Extensible Firmware Interface (EFI). En los años siguientes, y tras la fundación del Unified EFI Forum en 2005, empezó a surgir poco a poco el estándar UEFI actual.

¿Qué es UEFI?

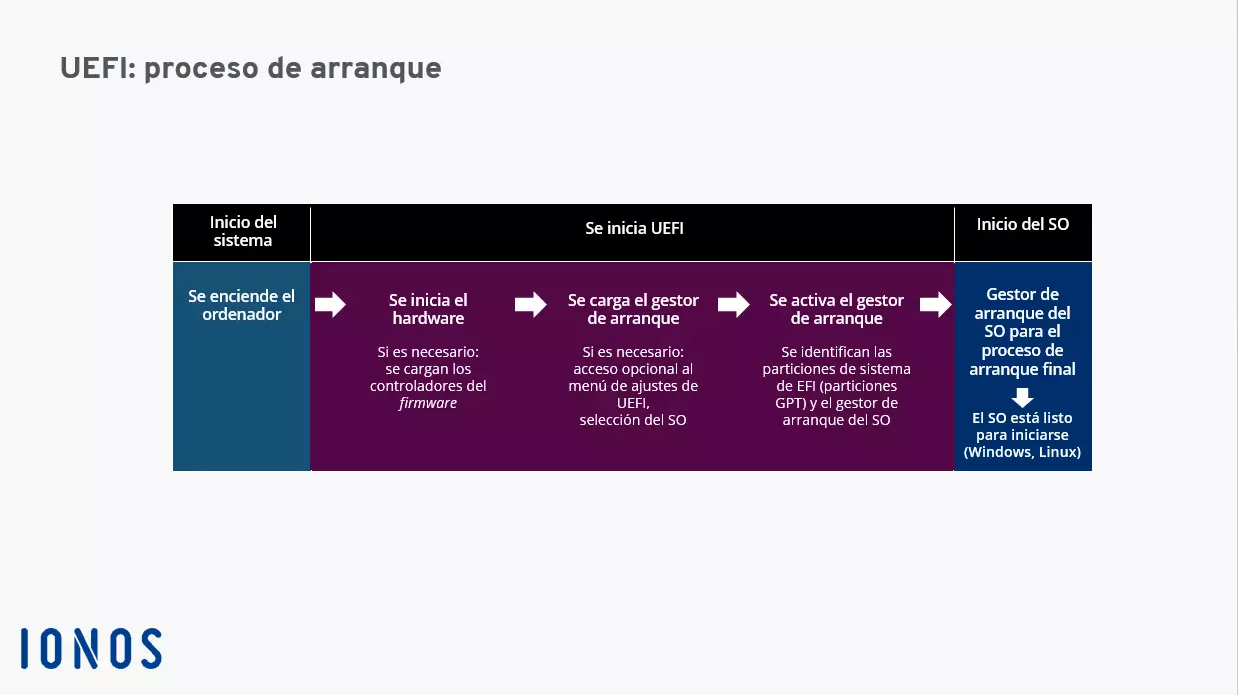

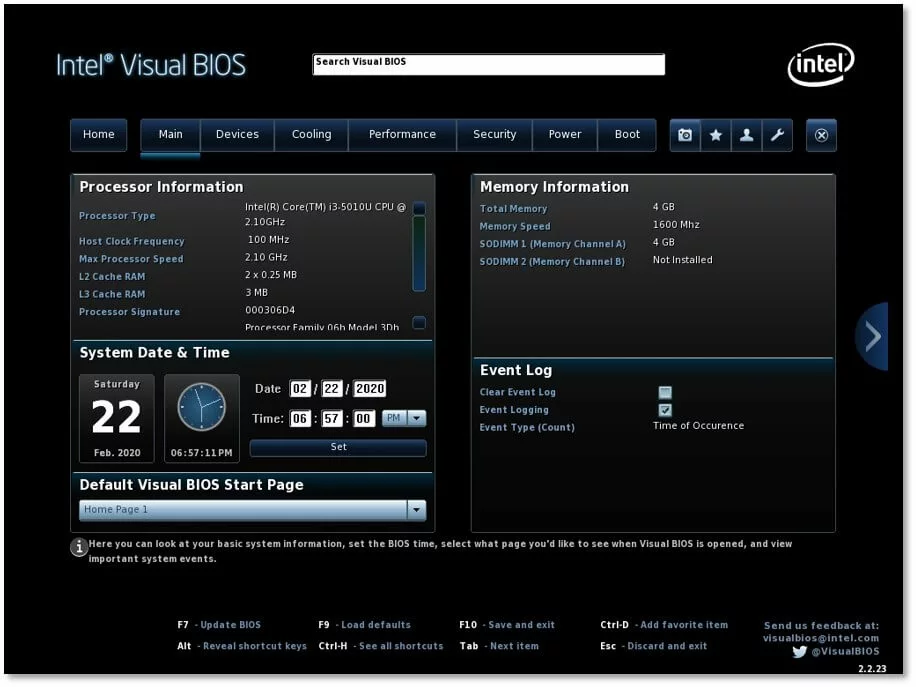

Las siglas UEFI vienen de Unified Extensible Firmware Interface (es decir, interfaz de firmware extensible unificada). Esta interfaz especial es, por así decirlo, como un sistema operativo en miniatura que se encarga de arrancar la mainboard o placa base del ordenador y los componentes de hardware relacionados con ella. De este modo, la interfaz es la responsable de que se cargue un gestor de arranque (bootloader) concreto en la memoria principal, que será el que iniciará las acciones rutinarias de arranque. Este proceso suele dar como resultado la pantalla de inicio de sesión, en la que el usuario introduce sus datos de acceso (nombre de usuario, contraseña) y tras la cual el ordenador está listo para ser usado para tareas concretas (procesamiento de texto, por ejemplo).

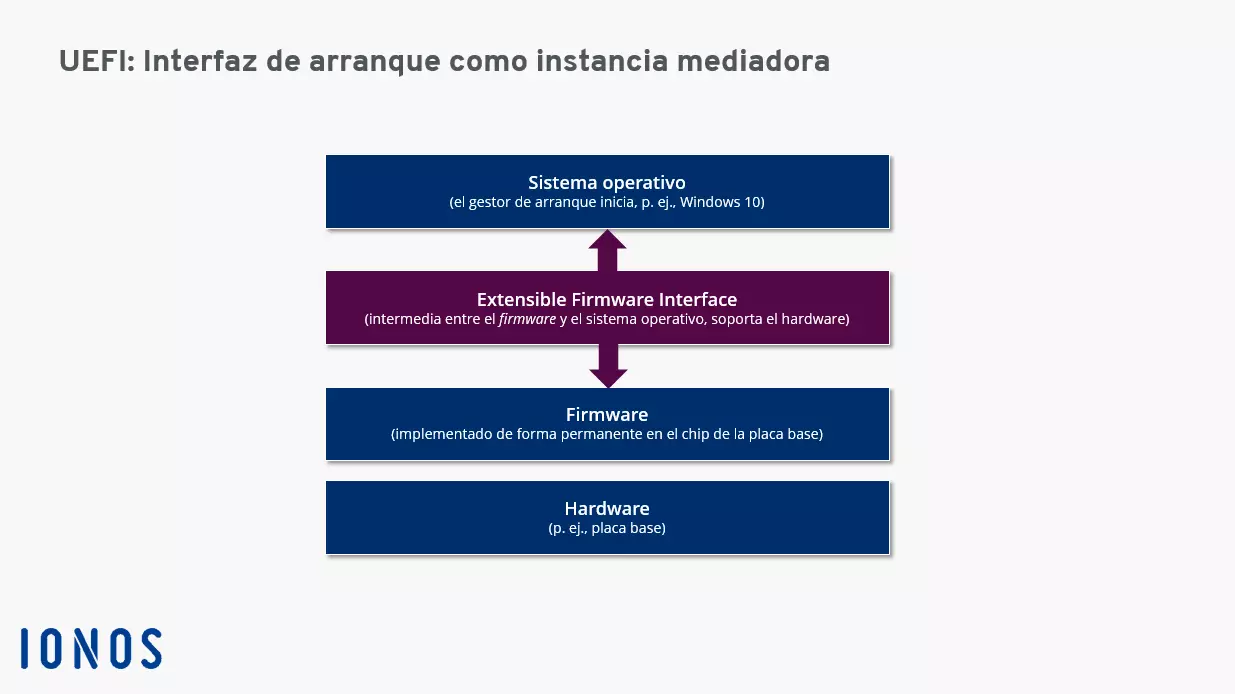

Para poder usar la interfaz UEFI, el ordenador necesita disponer de un firmware especial en la placa base. Al encender el ordenador, el firmware utiliza la interfaz UEFI como una capa o layer operativa que actúa de intermediaria entre el mismo firmware y el sistema operativo. Para que el modo UEFI se pueda iniciar antes de que el ordenador en sí haya arrancado realmente, se implementa de forma permanente en la placa base, en un chip de memoria. Así, como parte integral del firmware de la placa base, la programación UEFI se mantiene incluso cuando aún no circula la electricidad.

Para guardar configuraciones específicas del proceso de arranque (como, por ejemplo, datos de configuración o parámetros BIOS como el orden de inicio) al apagar el ordenador, hoy en día se usa una NVRAM (Non-Volatile Random-Access Memory), es decir, una memoria de acceso aleatorio no volátil. Puesto que esta memoria requiere muy poca energía, puede abastecerse a largo plazo con una pila de botón ubicada en la placa base. Si, tras no haber usado el ordenador durante mucho tiempo, la pila está vacía, puede haber problemas de arranque.

UEFI suele considerarse un sucesor directo de BIOS. Sin embargo, la especificación UEFI no establece cómo programar un firmware totalmente, sino que se limita a describir la interfaz entre el firmware y el sistema operativo. Por este motivo, la especificación UEFI no sustituye realmente el sistema tradicional de entrada y salida, es decir, el Basic Input/Output System (BIOS), que es la base del boot firmware de un ordenador. Más bien se trata de una extensión o modificación actualizada que permite arrancar ordenadores modernos con ayuda de una interfaz operativa y utilizando nuevos mecanismos y funciones. Para poder distinguir las dos variantes que existen, actualmente suelen llamarse Legacy BIOS (BIOS convencional) y UEFI-BIOS, es decir, con firmware UEFI.

Ventajas de UEFI

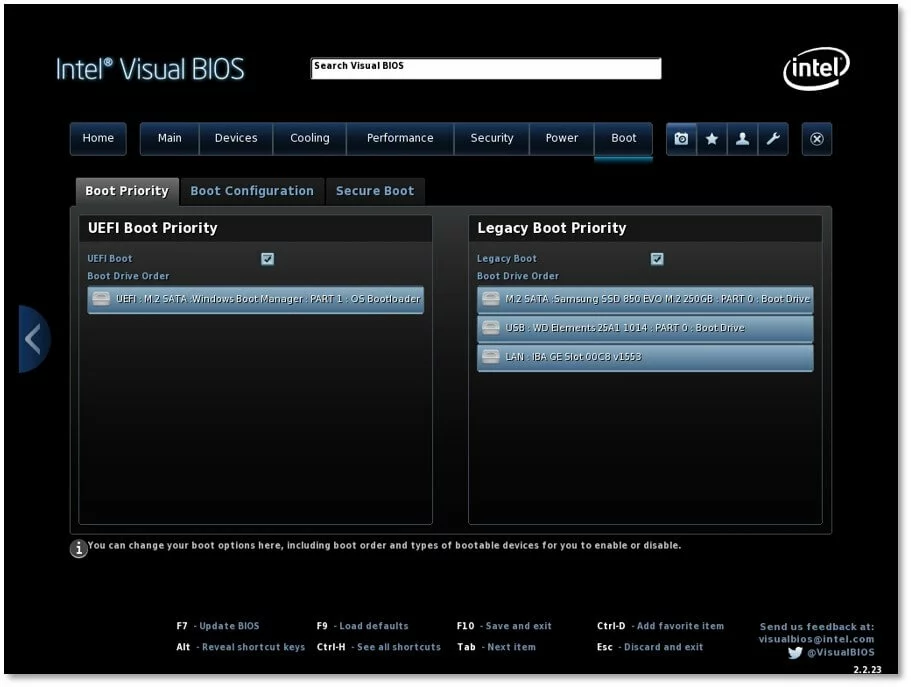

En sistemas operativos Windows, UEFI es el método de arranque oficial al menos desde Windows 8. A partir de esta versión, Windows estableció como estándar la partición de disco duro mediante tabla de particiones GUID. El método de arranque tradicional de los sistemas Legacy BIOS, que conecta con el Master Boot Record o registro de arranque principal, ya no funciona con esta técnica de partición. La unidad operativa formada por la Unified Extensible Firmware Interface y la partición GPT abre la puerta a nuevas funciones y posibilidades y, al mismo tiempo, elimina las limitaciones del método de arranque convencional.

Algunas de las ventajas y funciones más importantes del método UEFI son las siguientes:

- Concepción de estándar industrial

- Fácil de programar (lenguaje de programación C)

- Estructura modular, que aporta flexibilidad y permite hacer modificaciones para entornos concretos de hardware y perfiles de requisitos especiales (por ejemplo, pueden integrarse módulos de soporte para sistemas operativos antiguos en el firmware UEFI)

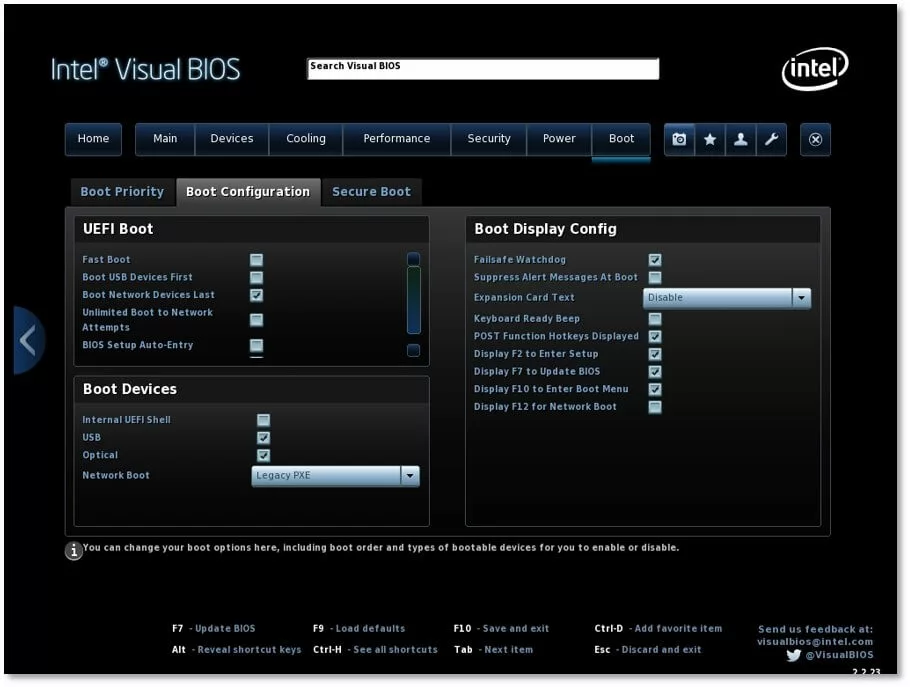

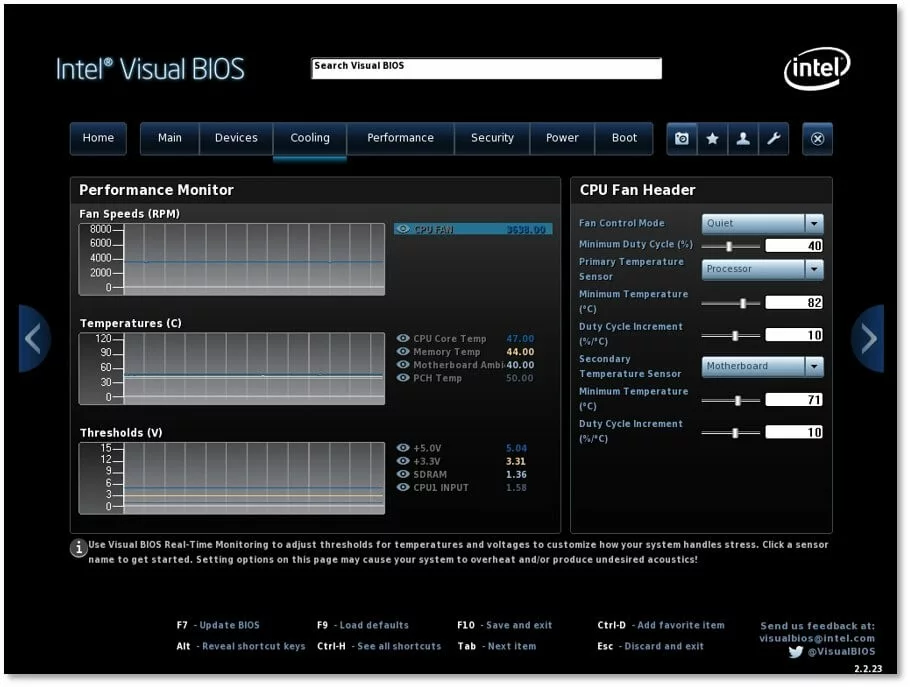

- UEFI puede ampliarse con funciones y programas especiales (por ejemplo, gestión de derechos digitales, juegos, navegadores web, funciones de monitoreo de hardware o control del ventilador)

- Manejo más fácil con ayuda del ratón y de la interfaz gráfica (si bien esta característica ya estaba presente, de forma puntual, en el BIOS clásico)

- Gestor de arranque integrado, que administra diferentes gestores de arranque de diferentes sistemas operativos

- Posibilidad de integrar controladores en una fase temprana (que luego ya no ha de cargar el sistema operativo)

- Herramienta de línea de comandos para el diagnóstico y la búsqueda de errores (UEFI Shell)

- Conectividad de red incluso sin el sistema operativo no está activo

- La conexión de red permite, por ejemplo, el mantenimiento a distancia (remote upgrade) de componentes de firmware o del firmware completo, así como el arranque a través de la red

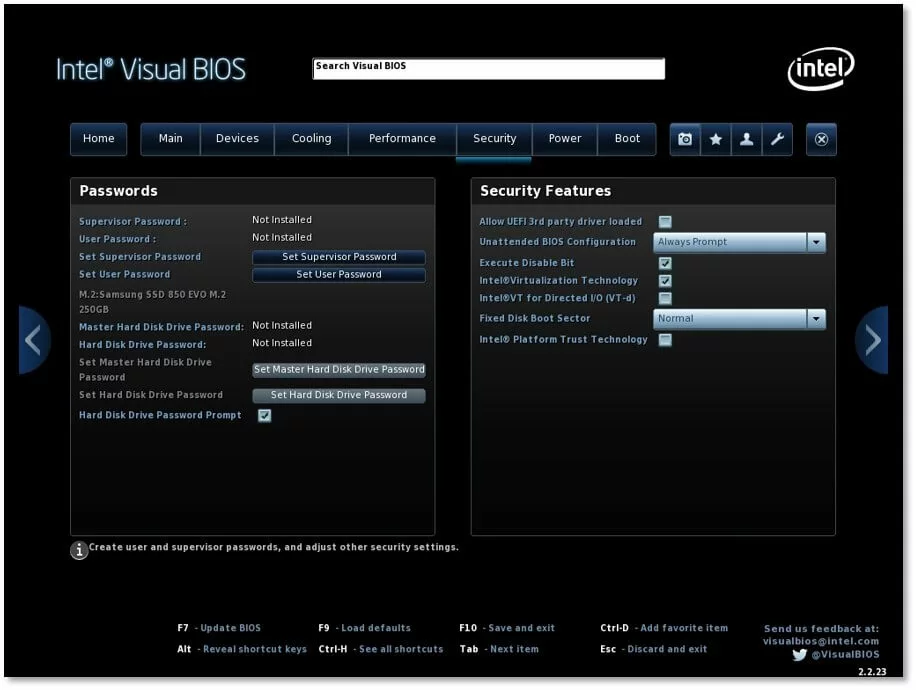

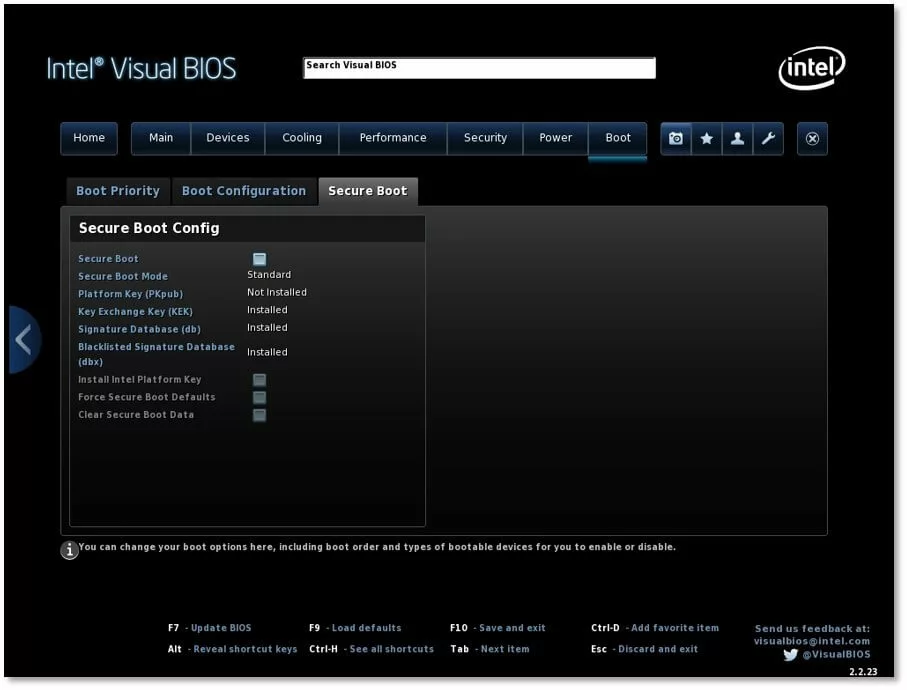

- Mayor seguridad gracias al modo Secure Boot

El modo Secure Boot se introdujo para hacer el proceso más seguro: en él, cada componente de software (partes del firmware UEFI, gestor de arranque, kernel del sistema operativo, etc.) se verifica antes de iniciarse. Para hacerlo se utilizan firmas criptográficas introducidas previamente en la base de datos de firmas del firmware UEFI. Si alguno de estos componentes está manipulado o no posee una firma o una key (clave) válida, no pasará el test de seguridad y el sistema interrumpirá el arranque.

En entornos profesionales, el Secure Boot suele funcionar junto con un componente especial de hardware: el Trusted Platform Module (TPM), un chip especializado que se encuentra en ordenadores y otros dispositivos con sistemas amplios de seguridad. En el futuro, la combinación de Secure Boot con un chip TPM probablemente pasará a ser una medida de seguridad estándar en todos los ordenadores.

En comparación directa con el método de arranque clásico de los sistemas Legacy BIOS, la unidad operativa formada por UEFI y la partición GPT ofrece, sobre todo, las siguientes ventajas:

- Hace posible los sistemas multiarranque o multiboot, es decir, permite instalar varios sistemas operativos con sus propios boot managers de forma paralela. Si es necesario, el usuario también puede decidir durante el proceso de arranque si quiere iniciar, por ejemplo, Linux en lugar de Windows.

- La partición GPT permite crear hasta 128 particiones GPT primarias en Windows (antes solo era posible crear cuatro particiones primarias)

- Los discos de arranque pueden, por primera vez, superar la capacidad de 2,2 TB (el límite en sistemas Legacy BIOS con Master Boot Record)

- Se pueden ejecutar aplicaciones pre-boot (por ejemplo, para activar y utilizar herramientas de diagnóstico o soluciones de backup)

- El arranque es más rápido que en sistemas de Legacy BIOS

Inconvenientes de UEFI

La interfaz de firmware extensible unificada, no obstante, también tiene desventajas. Una de ellas es su compatibilidad, ya que solo funciona con sistemas de 64 bits. Si bien estos sistemas se están convirtiendo cada vez más en la forma estándar, los sistemas de 32 bits siguen estando muy extendidos en el ámbito Windows. Un factor decisivo en la limitación de la compatibilidad es la estrecha relación entre el método de arranque y la partición específica del disco de arranque. La combinación de UEFI con el estilo de partición GPT solo es posible con 64 bits, de manera que los ordenadores más antiguos, que funcionan sistemas operativos de 32 bits y Legacy BIOS, no pueden arrancar discos duros con particiones GPT.

Para aumentar la compatibilidad de UEFI se recurre al Compatibility Support Module (CSM). Este módulo se usa, por ejemplo, para implementar versiones antiguas de 32 bits en Windows 7, 8 o en hardware UEFI moderno. Además, el CMS permite que diferentes sistemas operativos convivan en un ordenador. En un sistema multiarranque, además de sistemas UEFI, también pueden arrancarse otros sistemas más antiguos que solo funcionen con el clásico Legacy BIOS. Sin embargo, los sistemas operativos de 32 bits han de recurrir a un medio de arranque adicional, como puede ser un segundo disco duro con Master Boot Record. Al iniciar el ordenador, el usuario puede elegir entonces el sistema deseado en el menú del boot manager. Otras variantes de firmware toman esta decisión de forma automática: primero se intenta usar un bootloader EFI moderno. Si no se encuentra ninguno, se utiliza directamente el módulo CSM en el proceso de arranque.

Sin embargo, la compatibilidad con Legacy BIOS es solo una solución provisoria. Actualmente, Intel insta a los fabricantes de ordenadores a dejar de implementar CSM. Este módulo ha de ir desapareciendo poco a poco para poder reducir el código UEFI-BIOS y reducir los costes de los tests de hardware. Además, los ordenadores que trabajan con el modo Legacy a través de módulos CSM no pueden utilizar la herramienta Secure Boot, específica de UEFI, que protege a los ordenadores contra virus y accesos indeseados.

Se suele considerar el cierto riesgo de seguridad que supone UEFI como otro inconveniente de la interfaz. La conexión directa de red en la fase de arranque puede hacer posible la entrada de malware al ordenador antes de que los mecanismos de seguridad actúen. No se trata de un peligro abstracto: en 2014 se identificó una laguna de seguridad en la interfaz y en 2018 se descubrió LoJax, el primer virus que infecta la UEFI, algo que hasta entonces solo se había planteado de forma teórica.

En este otro enlace puedes ver cómo entrar a la BIOS en modo UEFI en Windows 10: