O que é DMARC e como configurar

DMARC, abreviação para Autenticação, Relatório e Conformidade de Mensagens Baseadas em Domínio, ajuda os destinatários a distinguir e-mails fraudulentos dos reais. É especialmente útil para proprietários de domínios, pois mantém os domínios fora de listas negras e reduz o risco de mensagens serem rejeitadas ou tratadas como spam.

O que é DMARC

DMARC significa Autenticação, Relatório e Conformidade de Mensagens Baseadas em Domínio. Ele se baseia em métodos de autenticação existentes como SPF e DKIM ao fornecer aos servidores de e-mail receptores instruções claras para lidar com mensagens que falham nesses testes.

Como o DMARC funciona

- Proprietários de domínios publicam uma política DMARC como um registro DNS TXT.

- Servidores receptores avaliam e-mails recebidos usando SPF e/ou DKIM.

- Se a autenticação falhar, o servidor receptor aplica a política definida no registro DMARC.

- Relatórios podem ser enviados aos proprietários de domínios para ajudá-los a identificar possíveis ataques e tomar providências.

Aumente sua credibilidade com um endereço de e-mail que corresponde ao seu negócio!

- Endereço de e-mail personalizado

- Acesse seus e-mails de qualquer lugar

- Os mais altos padrões de segurança

Visão geral das políticas DMARC

| Política | Significado | Uso típico |

|---|---|---|

none

|

O e-mail é entregue normalmente, e apenas o relatório é gerado. | Fase inicial de teste, para análise de relatórios |

quarantine

|

E-mails suspeitos são movidos para a pasta de spam ou quarentena. | Adequado para reduzir riscos sem rejeitar completamente e-mails legítimos |

reject

|

E-mails suspeitos são rejeitados e não são entregues de forma alguma. | Objetivo final para domínios uma vez que os registros SPF e DKIM estejam totalmente configurados |

Como funciona o relatório DMARC

Um componente essencial do DMARC é seu sistema de feedback. Este sistema informa os proprietários de domínios sobre possíveis abusos ou tentativas de spoofing:

- Relatórios agregados (rua): resumos diários de todos os e-mails verificados, normalmente fornecidos em formato XML. Esses relatórios fornecem informações sobre o volume, a origem e os resultados das verificações de autenticação.

- Relatórios forenses (ruf): relatórios individuais detalhados sobre falhas de verificação que podem conter campos de cabeçalho específicos e seções de conteúdo da mensagem suspeita.

Lembre-se de que esses relatórios podem incluir dados sensíveis, como endereços de e-mail, detalhes do remetente e informações técnicas. Ao configurar seu relatório, certifique-se de cumprir quaisquer regulamentações relacionadas à proteção de dados que possam ser aplicáveis.

Servidores de e-mail receptores não são obrigados a levar em consideração as entradas DMARC. Se você não receber relatórios sobre falhas de verificações DKIM ou SPF, isso não significa necessariamente que tudo está em ordem.

O que um registro DMARC contém

Um registro DMARC é armazenado como um registro TXT no DNS de um domínio. Ele contém vários parâmetros que, juntos, definem como as mensagens recebidas são tratadas.

Tags DMARC e seus significados

| Campo (tag) | Significado | Valores típicos / opções |

|---|---|---|

| v | Versão do registro DMARC | DMARC1 (versão atual)

|

| p | Política para o domínio principal | none = apenas monitoramento, quarantine = e-mails suspeitos vão para spam/quarentena, reject = rejeita e-mails suspeitos

|

| sp | Política para subdomínios | none, quarantine, reject

|

| pct | Percentual de e-mails verificados pelo DMARC | Padrão: 100 (todos os e-mails). Pode ser configurado para 50, por exemplo, para introduzir gradualmente o DMARC

|

| rua | Endereço(s) para relatórios agregados | Exemplo: rua=mailto:dmarc-reports@yourdomain.com

|

| ruf | Endereço(s) para relatórios forenses | Exemplo: ruf=mailto:dmarc-forensic@yourdomain.com

|

| fo | Opções de relatório de falhas – quando um erro é comunicado | fo=0 = apenas se tanto SPF quanto DKIM falharem (padrão); fo=1 = se pelo menos uma verificação falhar; fo=d = erros detalhados de DKIM; fo=s = erros detalhados de SPF

|

| rf | Formato para relatórios forenses | afrf (padrão, Formato de Relatório de Falhas de Autenticação), iodef

|

| ri | Intervalo de relatório em segundos | Padrão: 86400 (24 horas)

|

| adkim | Modo de alinhamento para DKIM | r = relaxado (subdomínios permitidos), s = estrito (exigência de correspondência exata)

|

| aspf | Modo de alinhamento para SPF | r = relaxado, s = estrito

|

Exemplo de registro DMARC

_dmarc.example.com. IN TXT "v=DMARC1; p=quarantine; rua=mailto:dmarc-reports@example.com; ruf=mailto:dmarc-forensic@example.com; pct=100; adkim=s; aspf=s"- Proteção profissional de dados e segurança

- E-mail criptografado com SSL/TLS

- Proteção de e-mails em qualquer dispositivo com firewalls e filtros de spam

- Backups diários, proteção diária

Como criar um registro DMARC

Antes de criar um registro DMARC, os registros SPF e DKIM devem existir previamente para o seu domínio. O DMARC só funcionará corretamente uma vez que essa base esteja estabelecida.

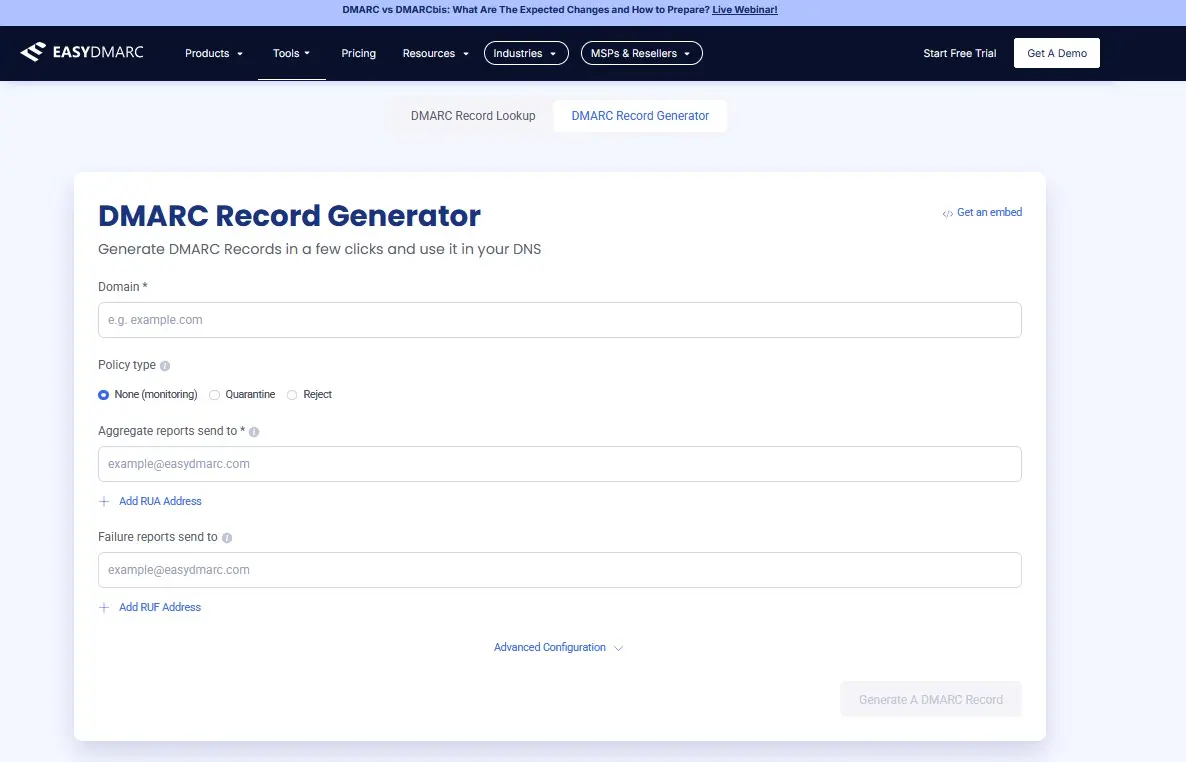

Etapa 1: gerar um registro DMARC

Use uma ferramenta on-line, como o gerador de registro DMARC da EasyDMARC. Insira seu domínio juntamente com os parâmetros necessários, incluindo o tipo de política e os endereços para os relatórios DMARC.

Etapa 2: criar o registro TXT no DNS

Em seguida, faça login na conta do seu provedor de domínio e abra as configurações de DNS. Crie um registro TXT com os seguintes valores para configurar o registro DMARC para seu domínio

- Subdomínio:

_dmarc.seudominio.com - Tipo:

TXT - Valor: o registro DMARC criado pelo gerador

Exemplo:

_dmarc.seudominio.com. IN TXT "v=DMARC1; p=none; rua=mailto:dmarc-reports@seudominio.com"Etapa 3: introduza a política gradualmente

- Comece com

p=none

- Apenas monitoramento. E-mails são entregues normalmente.

- Analise os relatórios de DMARC para verificar se todos os servidores legítimos estão corretamente autenticados.

- Mude para

p=quarantine

- E-mails suspeitos são movidos para spam ou quarentena.

- O risco de abuso de domínio diminui significativamente.

- Finalize com

p=reject

- E-mails não autenticados são bloqueados e não são entregues.

- Esta é a etapa final recomendada para domínios com registros SPF e DKIM completamente estabelecidos.

É melhor começar com a política configurada como none e monitorar os relatórios por um tempo para garantir que os resultados sejam conforme o esperado.

Passo 4: configurar endereço de relatório

Crie um endereço dedicado, como dmarc-reports@yourdomain.com, e use-o exclusivamente para relatórios DMARC. Isso evita que as caixas de entrada comuns fiquem sobrecarregadas com arquivos XML. Você também pode adicionar uma segunda caixa de correio para relatórios forenses, como dmarc-forensic@yourdomain.com.

Mantenha os seguintes pontos em mente:

- Relatórios separados: use essas caixas de correio apenas para dados DMARC para que fiquem organizados e sejam fáceis de monitorar.

- Permitir remetentes externos no DNS: para receber relatórios de servidores de e-mail externos, seu domínio deve permitir explicitamente isso no DNS. Sem essa autorização, nenhum relatório chegará, mesmo que seu registro DMARC esteja correto.

- Respeite a proteção de dados: relatórios DMARC incluem detalhes sensíveis, como endereços IP e de e-mail. Sempre manuseie-os de acordo com as regras de proteção de dados da sua empresa e, quando aplicável, com a Lei de Geral de Proteção de Dados (LGPD).

Passo 5: monitorar resultados

Use ferramentas dedicadas para analisar relatórios recebidos e identificar usos indevidos precocemente. Serviços como Google Postmaster Tools ou Microsoft SNDS (Smart Network Data Services) ajudam a visualizar como seu domínio está sendo usado, ou abusado, e facilitam o ajuste de sua política DMARC.

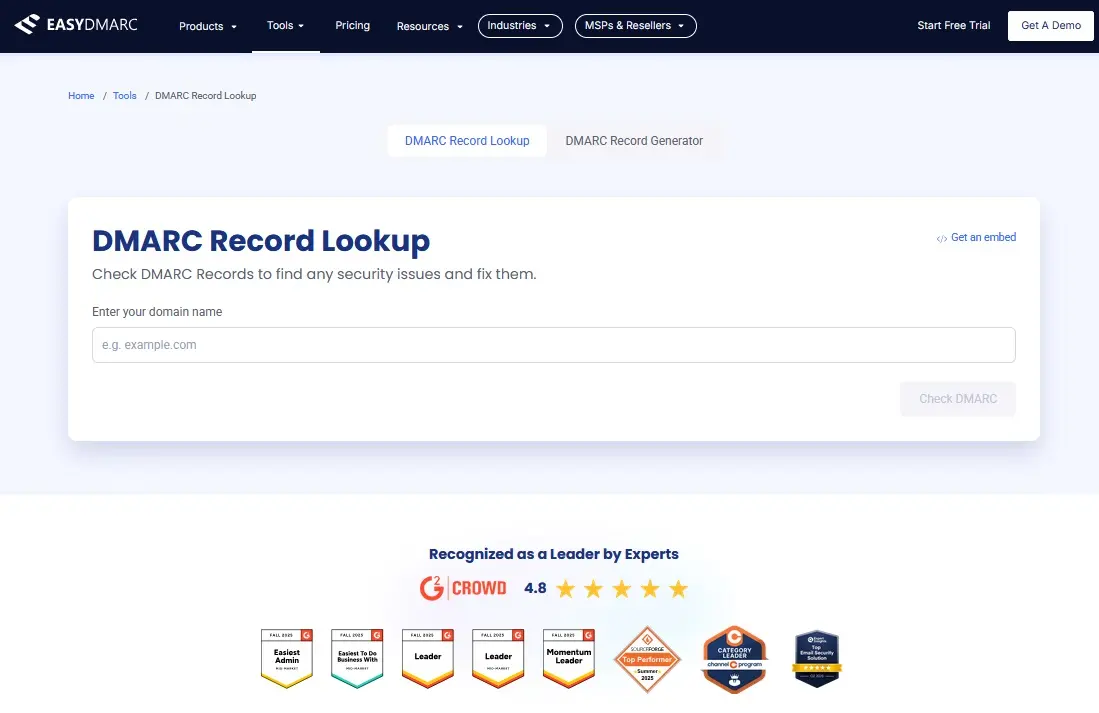

Passo 6: verificar seu registro DMARC

Dependendo do seu servidor de nomes, a publicação do registro pode levar de alguns minutos a várias horas. Para confirmar que a entrada está ativa e configurada corretamente, use uma ferramenta de checagem DMARC, como a Ferramenta de Consulta de Registro DMARC da EasyDMARC.