S/MIME: como criptografar e assinar seus e-mails

Com S/MIME, é possível criptografar e-mails para que somente o destinatário previsto possa lê-los. Utiliza-se a chave pública do destinatário para criptografar a mensagem. Ela pode ser decodificada com a chave privada correspondente. Os certificados S/MIME podem ser facilmente importados em clientes de e-mail.

O que é S/MIME?

Em 1995, no RFC 1847, foram especificadas duas extensões de segurança para o padrão de e-mail MIME (Multipurpose Internet Mail Extension): o formato multipart/signed para assinatura de mensagens e o formato multipart/encrypted para criptografia. Quatro anos depois, o IETF (Internet Engineering Task Force) publicou a extensão MIME S/MIME, descrita no RFC 2633, como um padrão que suporta o formato de assinatura mencionado.

Para a criptografia, o procedimento utiliza sua própria solução application/pkcs7-mime. Você pode escolher livremente se um e-mail com S/MIME deve ser apenas criptografado, apenas assinado ou se ambas as operações devem ser aplicadas.

A criptografia e a assinatura S/MIME são possíveis em todos os clientes de e-mail comuns, como Microsoft Outlook, Thunderbird ou Apple Mail. Uma alternativa conhecida, que suporta tanto multipart/signed quanto multipart/encrypted, é o OpenPGP, definido em 2007.

- Proteção profissional de dados e segurança

- E-mail criptografado com SSL/TLS

- Proteção de e-mails em qualquer dispositivo com firewalls e filtros de spam

- Backups diários, proteção diária

Como funcionam a criptografia e a assinatura S/MIME?

S/MIME baseia-se em um método de criptografia assimétrica e, portanto, utiliza um par de chaves composto por uma chave privada (private key) e uma chave pública (public key). Enquanto a chave pública é compartilhada com todos os contatos de e-mail, a chave privada está disponível apenas para o usuário. Ela é necessária, por um lado, para enviar e-mails criptografados em combinação com a public key do destinatário, e, por outro lado, para decifrar as mensagens recebidas. Por meio de um certificado S/MIME, o cliente de e-mail pode gerar e trocar chaves. Esse certificado pode ser obtido de vários fornecedores.

Para que a criptografia de e-mail funcione, cada mensagem S/MIME possui informações de cabeçalho que fornecem ao cliente receptor os dados necessários para a captura e processamento do conteúdo. Entre essas informações estão o tipo de conteúdo, em dados criptografados, por exemplo, “enveloped-data”, o nome do arquivo correspondente (por exemplo, smime.p7m para dados assinados ou criptografados) ou a forma de codificação. Um possível cabeçalho de um e-mail criptografado pode ser o seguinte:

Content-Type: application/pkcs7-mime; smime-type=enveloped-data; name=smime.p7m

Content-Transfer-Encoding: base64

Content-Disposition: attachment; filename=smime.p7mA assinatura S/MIME, que pode ser anexada automaticamente ao compor um e-mail, é prática por vários motivos: ela transmite ao destinatário a chave pública para a comunicação segura, permitindo também que ele lhe envie mensagens com conteúdo criptografado. Além disso, a assinatura prova que o e-mail foi realmente enviado por você. Diferente do PGP, a adição de uma assinatura não gera caracteres criptográficos. Caso o cliente de e-mail receptor detecte discrepâncias ao verificar a assinatura recebida, a legitimidade da mensagem não será confirmada, o que pode levar o usuário a suspeitar de manipulação dos dados.

Se nenhuma assinatura digital for usada, a chave pública também pode ser compartilhada de outras maneiras, como pela publicação em um servidor de chaves, no próprio site ou por meio da transferência em formato de arquivo em um meio de armazenamento externo.

Como obter um certificado S/MIME para o seu tráfego de e-mail?

Como mencionado anteriormente, o uso de S/MIME exige um certificado (X.509). Em princípio, é possível criar um por conta própria. No entanto, você precisará primeiro de um certificado raiz, que também deverá ser gerado neste caso. Além disso, todos os parceiros de comunicação devem importar este certificado raiz antes que a troca real de chaves possa ser iniciada. A solução muito mais simples e descomplicada é o obtenção de um certificado em uma autoridade de certificação oficial. Os certificados disponíveis são tipicamente classificados nas seguintes três classes:

- Classe 1: o certificado criado pela autoridade de certificação garante a autenticidade do endereço de e-mail fornecido.

- Classe 2: o certificado garante a autenticidade do endereço de e-mail fornecido e do nome correspondente. Além disso, a empresa também é confirmada, se for relevante. A verificação das informações é realizada por meio de bancos de dados de terceiros ou cópias de documentos de identidade.

- Classe 3: os certificados Classe 3 diferenciam-se dos certificados Classe 2 pelo fato de que o solicitante deve se identificar pessoalmente.

Se você deseja criptografar seus e-mails com S/MIME e está procurando um certificado, não deve perder de vista a sua função principal: proteger a comunicação de e-mail, evitando a interceptação e manipulação do conteúdo das mensagens. Por esta razão, é de extrema importância escolher um fornecedor que seja sério e confiável.

Um serviço recomendado cujos certificados, segundo a própria divulgação, são aceitos por 99 por cento de todos os clientes de e-mail, é, por exemplo, o Sectigo (antiga Comodo). A autoridade de certificação, conhecida principalmente por certificados SSL de alta qualidade, oferece certificados para uso pessoal (a partir de R$ 121 por ano), com os quais é possível implementar uma criptografia de e-mail segura de ponta a ponta com S/MIME.

- Gestão de e-mails mais eficiente com o Gerador de E-mails com IA

- Interface intuitiva que economiza tempo

- Recurso de tradução integrado para maior praticidade

Como configurar S/MIME no seu aplicativo de e-mail

Para integrar o procedimento de segurança de e-mail em seu cliente de e-mail, você precisa inicialmente do certificado S/MIME. A busca por um fornecedor é, portanto, o primeiro passo para obter uma caixa de entrada segura. Em seguida, é necessário criar um certificado personalizado e instalá-lo. O procedimento exato varia ligeiramente, mas é, em princípio, semelhante entre os fornecedores. Após a instalação, configure o programa de e-mail para utilizar o S/MIME, vinculando-o ao certificado incorporado. Normalmente, o processo de configuração é concluído com a reinicialização do cliente, ativando funções específicas para a criptografia ou assinatura das mensagens de forma manual ou automática.

Nas seções seguintes, você encontrará instruções detalhadas para a configuração do S/MIME nos sistemas de desktop Windows e macOS, bem como nos sistemas móveis iOS e Android.

Como configurar S/MIME no Windows

Quem deseja utilizar a técnica S/MIME em um PC com Windows, mas não quer investir em Outlook ou Microsoft Office, pode recorrer à alternativa gratuita Thunderbird, que, assim como o navegador Firefox, é proveniente da Mozilla. Se você ainda não instalou o cliente e não configurou uma conta, deve fazer isso como primeiro passo. Em seguida, siga estes passos para ativar a criptografia e assinatura S/MIME para essa conta:

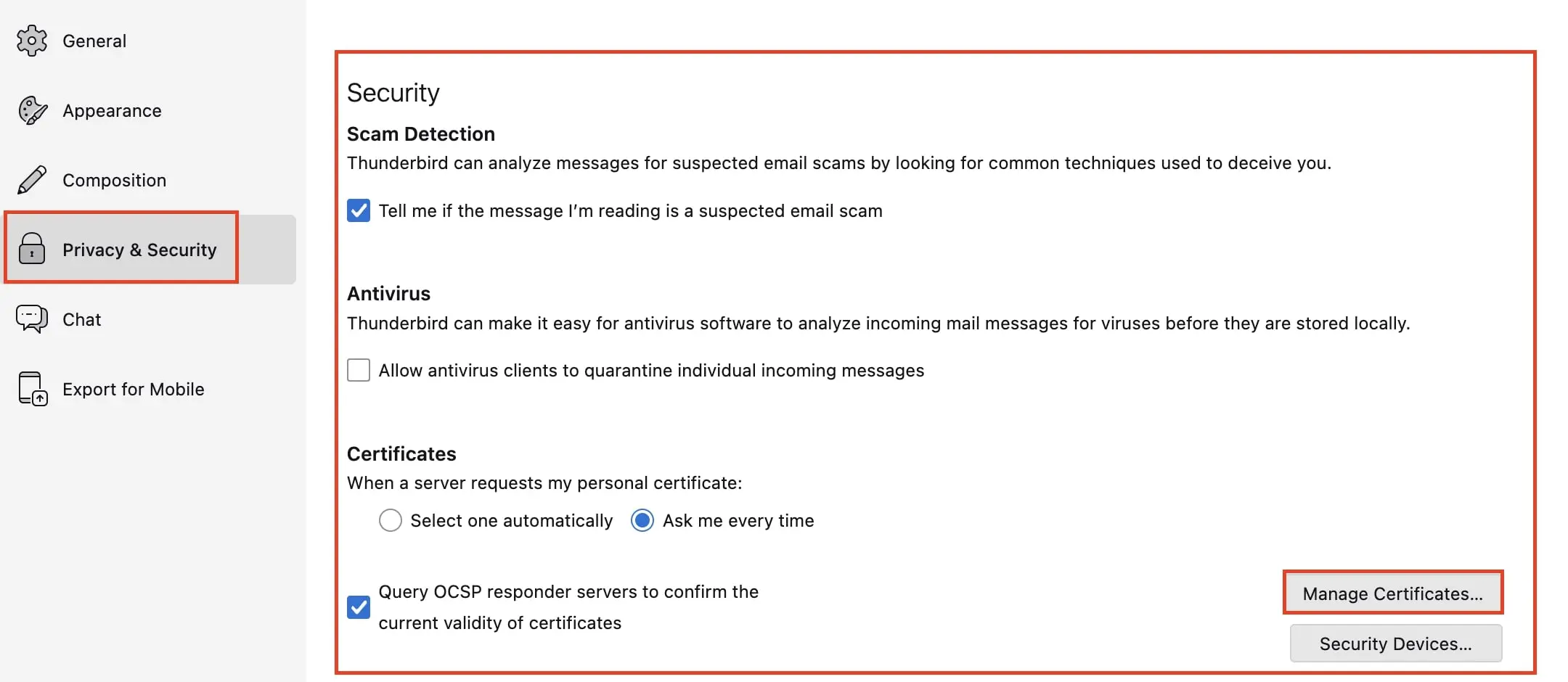

- Depois de obter seu certificado de um provedor de sua escolha, inicie o Thunderbird e abra Settings. No menu “Privacy & Security”, você encontrará a entrada “Certificates”. Clique no botão “Manage Certificates…”.

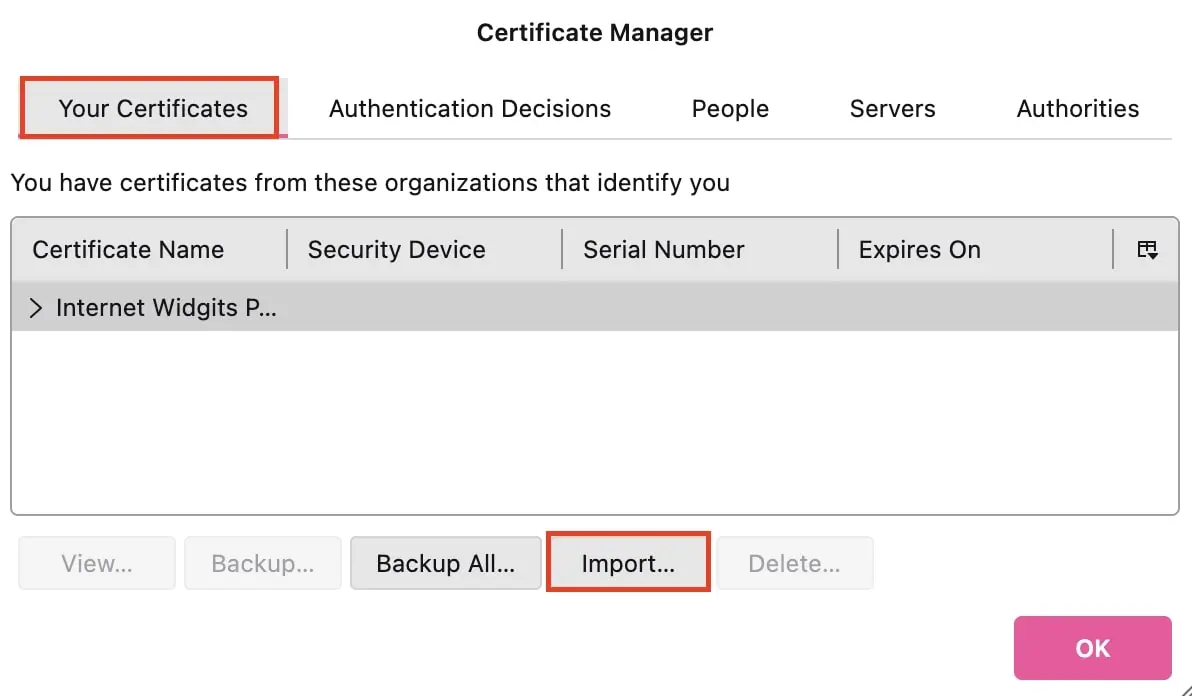

- Você acessará o menu de gerenciamento de certificados. Aqui, selecione a aba “Your Certificates” e importe o certificado recebido e armazenado do seu provedor clicando em “Import…” e selecionando-o. Em seguida, insira a senha fornecida pelo provedor para concluir o processo.

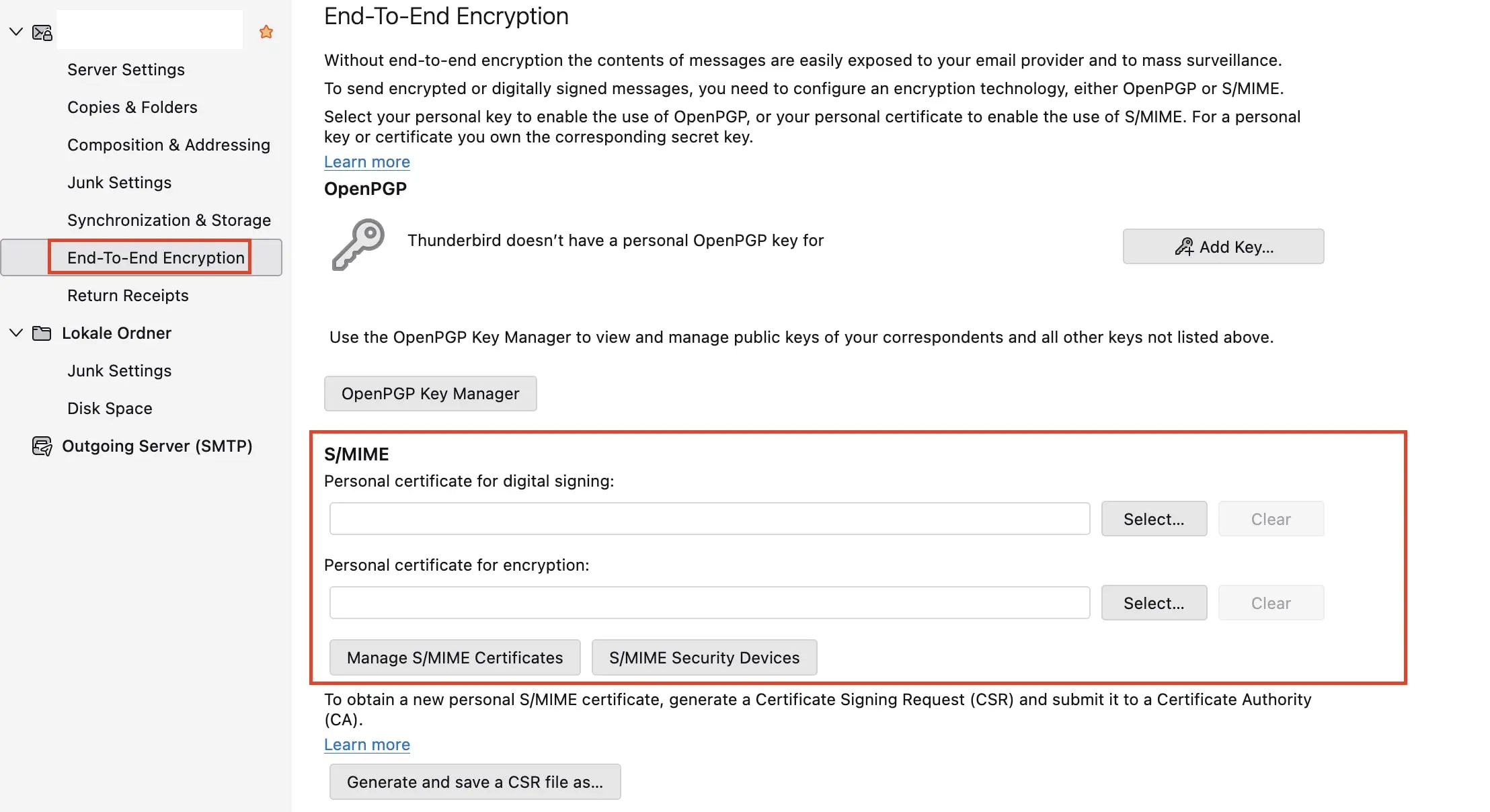

- Navegue agora até as configurações da conta de e-mail para a qual você deseja configurar a criptografia. Clique no menu “End-To-End Encryption”. Aqui, você encontrará uma entrada para S/MIME e poderá selecionar o certificado S/MIME recém-importado para assinar e criptografar seus e-mails clicando no botão “Select…”.

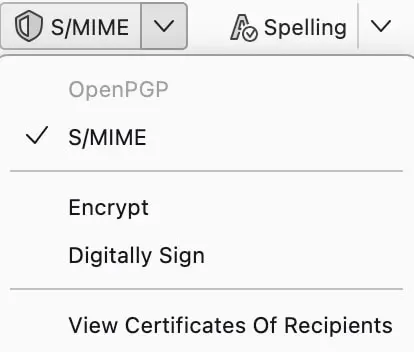

- Ao redigir um e-mail, você pode habilitar ou desabilitar os procedimentos individualmente por meio do botão S/MIME na barra de ferramentas e também decidir se o S/MIME será usado para criptografar, assinar ou ambos:

Independentemente de a criptografia e assinatura em Thunderbird serem adicionadas manual ou automaticamente, você deve considerar que o assunto continuará legível.

Como funciona a configuração do S/MIME no macOS e iOS

Dispositivos Apple já possuem, com o cliente nativo “Mail”, uma solução instalada que permite, desde o início, criptografar e assinar e-mails com S/MIME. Assim, se você possui uma conta de e-mail, pode criar diretamente um certificado com seu provedor, sem precisar instalar outro programa. O procedimento não se difere do Windows: você acessa o site do seu provedor e o certificado é criado com base em seus dados pessoais. Em seguida, proceda assim para instalar o certificado e configurar a criptografia S/MIME:

-

Abra o e-mail enviado pelo seu provedor e baixe o certificado para qualquer pasta. O arquivo recebido pode ser aberto diretamente no macOS com um duplo clique e adicionado à gestão de chaves. Se quiser usar S/MIME também no seu iPhone ou iPad, você pode enviá-lo por e-mail para seu dispositivo móvel.

-

Após a instalação, você precisa apenas iniciar ou reiniciar o Apple Mail para integrar o procedimento de criptografia e assinatura.

-

Você pode testar o S/MIME enviando a si mesmo uma mensagem criptografada e assinada. Abra o Apple Mail e crie um novo e-mail. No campo “De”, selecione a conta de e-mail para a qual um certificado S/MIME está armazenado no chaveiro. No cabeçalho do e-mail, aparecerão dois símbolos: um tique para a assinatura e um cadeado para a criptografia.

Como configurar o S/MIME para seu Android

O Android, assim como o Windows, não possui um cliente próprio para integrar o S/MIME. No entanto, existem várias aplicações que suportam o procedimento e podem ser baixadas por meio da loja Google Play. Entre as soluções gratuitas está o aplicativo de código aberto FairEmail (na versão Pro, sem anúncios, é pago). Assim como na configuração da criptografia e assinatura S/MIME no Windows e macOS, você precisará primeiro de um certificado válido, que pode ser gerado conforme já explicado. Os próximos passos são os seguintes:

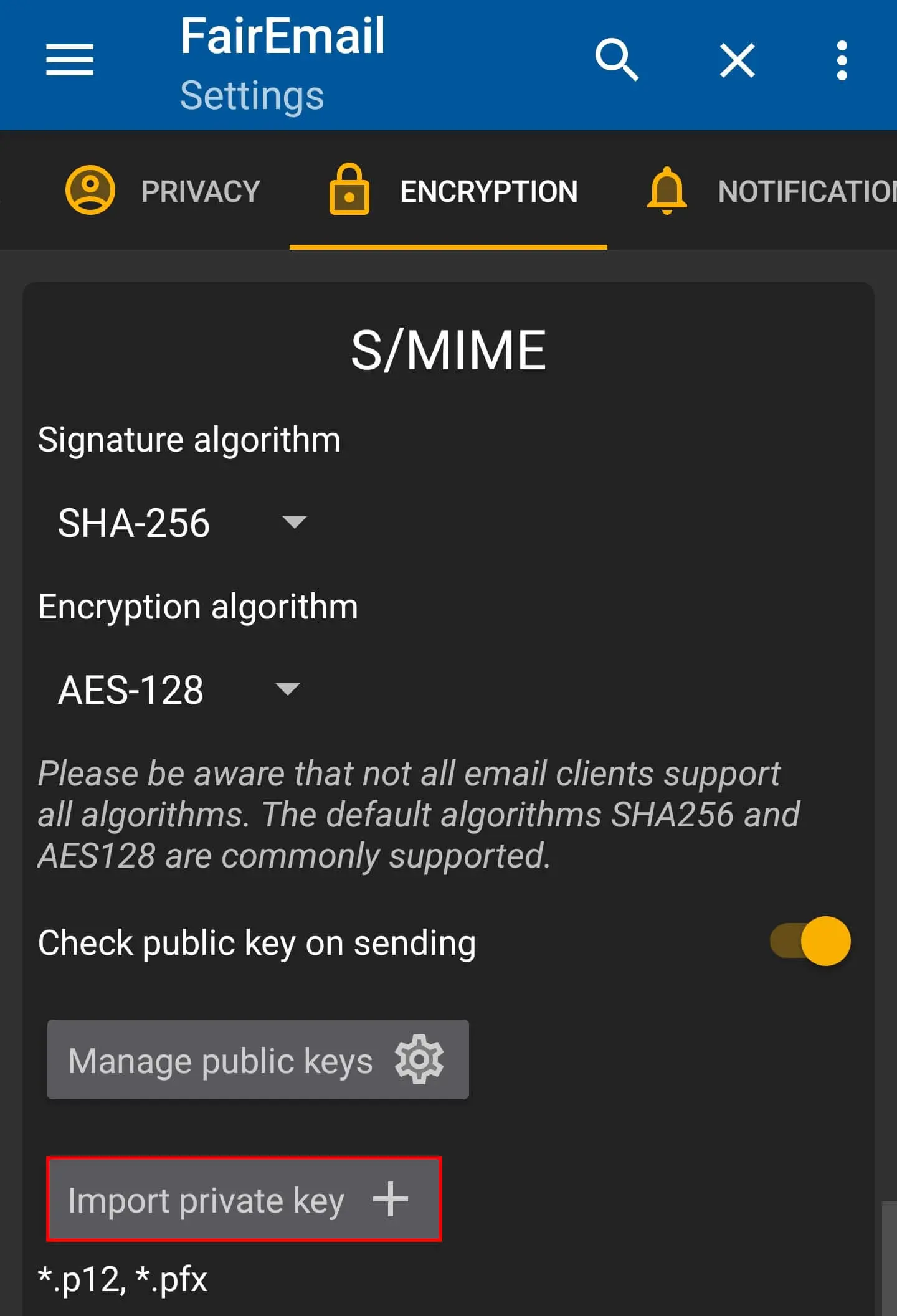

- Para importar seu certificado gerado, abra primeiro o menu “Encryption” nas configurações do aplicativo. Role até o ponto “S/MIME” e pressione “Import private key”.

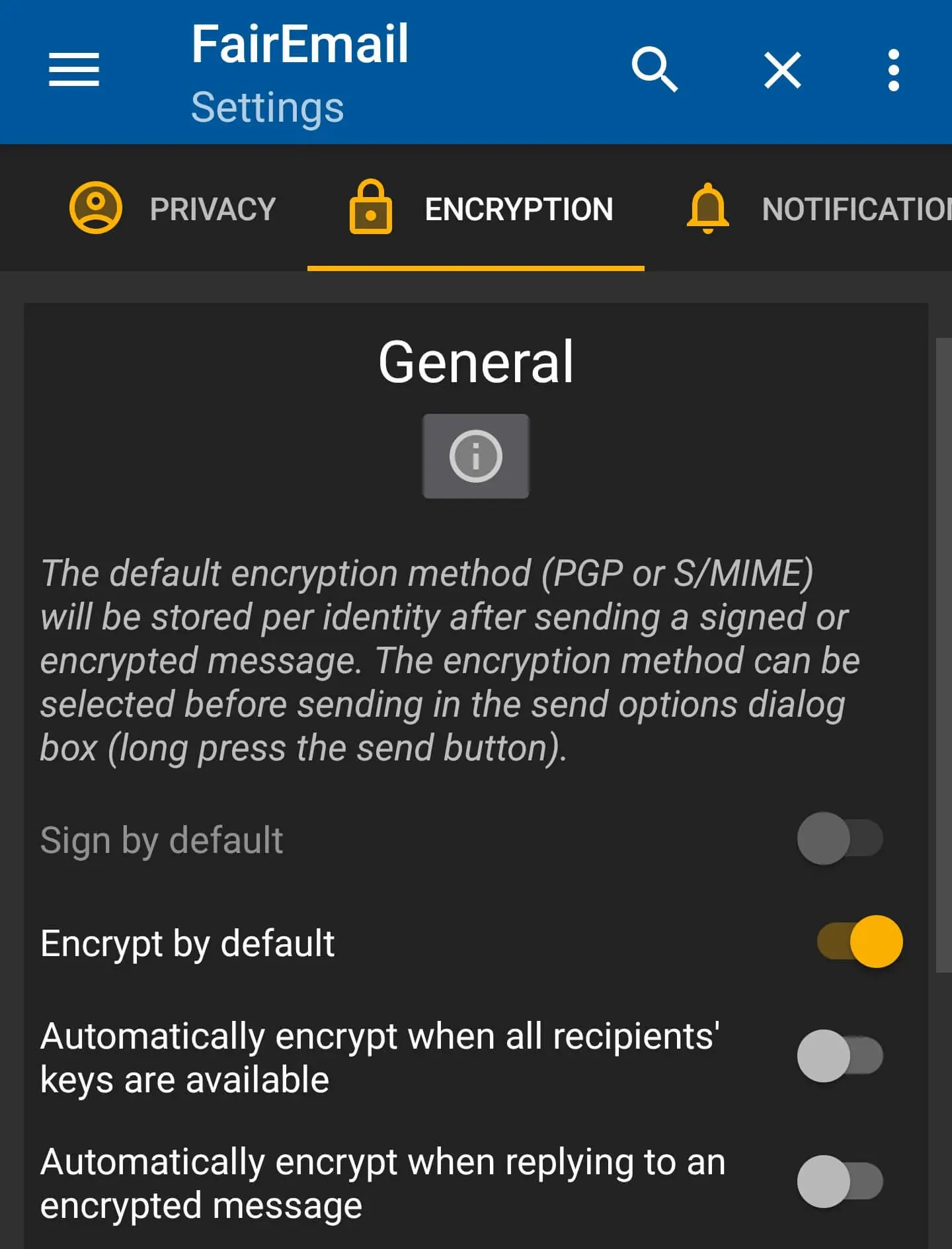

- No mesmo menu, indique qual algoritmo de assinatura e qual algoritmo de criptografia devem ser usados. Em seguida, você pode definir na parte superior do menu de criptografia (“General”) quando suas mensagens serão criptografadas, por exemplo, por padrão ou ao responder a uma mensagem criptografada recebida.

- Ao redigir mensagens, a criptografia e a assinatura serão adicionadas automaticamente, caso você tenha optado por essa variante no passo anterior. Caso contrário, você pode usar os botões mencionados no final da janela de mensagens para ativar os mecanismos de proteção.

A solução perfeita para o seu negócio! Obtenha, em conjunto, o líder mundial de e-mails e soluções de calendário, e uma hospedagem segura, tudo em uma única fonte!

- 25 GB de e-mail

- Domínio grátis

- Suporte 24 horas