O que é localhost e como funciona o 127.0.0.1?

Quando você acessa um endereço IP, geralmente deseja se conectar a outro computador na internet. No entanto, ao usar o endereço IP 127.0.0.1, você está se comunicando com o localhost, que é seu próprio computador. Mas por que você gostaria de ter uma “conversa virtual” consigo mesmo? Para que serve o localhost e como esse loopback funciona?

Registre ótimos TLDs por menos de US$ 1 no primeiro ano. Esperar para quê? Garanta seu nome de domínio preferido hoje mesmo.

- inscrição fácil

- Certificado SSL

- Suporte 24 horas por dia, 365 dias por ano

O que exatamente é o localhost

A maneira mais simples de descrever o localhost é que ele se refere ao seu próprio computador. Quando você o acessa, seu dispositivo está se comunicando consigo mesmo. No entanto, essa é apenas uma explicação simplificada. O localhost não está diretamente conectado ao seu PC físico. Na maioria das redes domésticas, seu computador possui um endereço IP local, como 192.168.0.1. O endereço usado na internet, no entanto, é diferente e geralmente atribuído dinamicamente pelo seu provedor de internet. O termo localhost entra em jogo quando um servidor está operando no seu próprio computador.

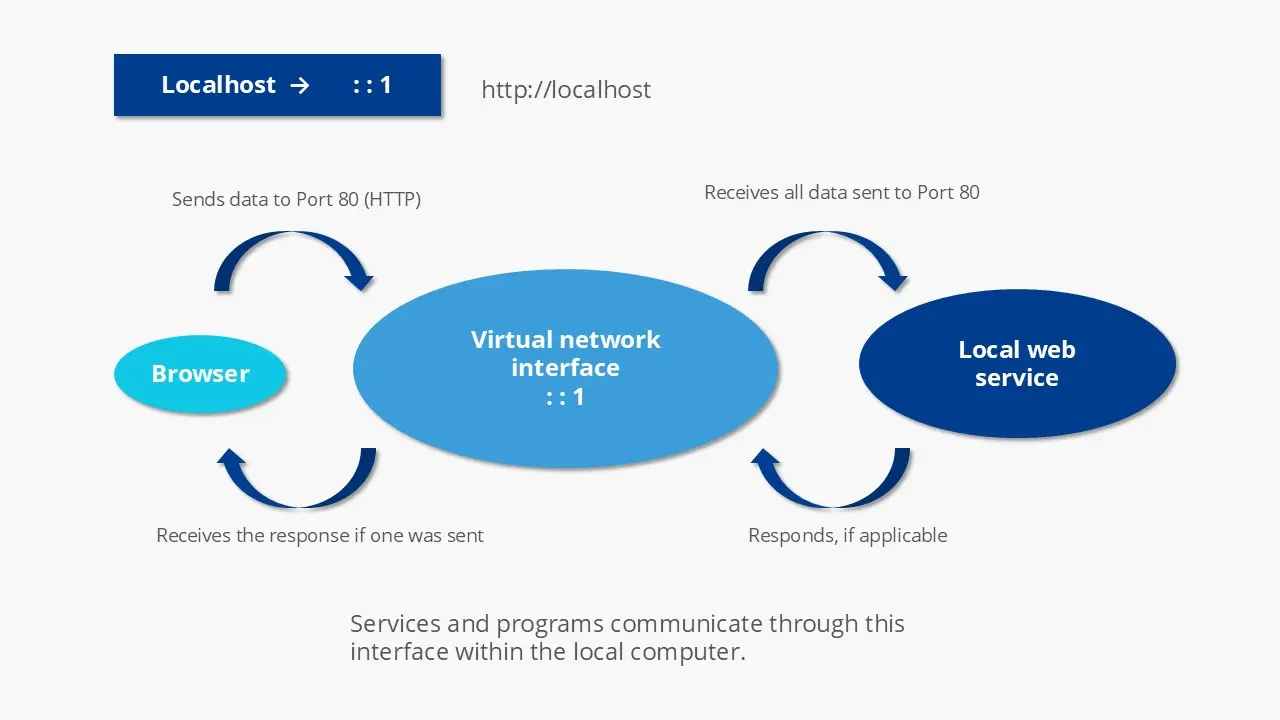

Isso significa, ao contrário, que o termo “localhost” é usado apenas no contexto de redes. Ele não se refere apenas ao servidor virtual em si, mas também a seu nome de domínio. Assim como .test, .example ou .invalid, .localhost é um domínio de nível superior reservado para fins de documentação e teste. Quando você tenta acessar esse domínio, um processo de loopback é desencadeado. Portanto, se você inserir http://localhost no seu navegador, a solicitação não é enviada por meio do seu roteador para a internet. Ela permanece dentro do seu próprio sistema. O localhost tem o endereço IP 127.0.0.1, que aponta para o servidor operando no seu próprio computador.

- SSL Wildcard grátis para mais segurança

- Registro privado grátis para mais privacidade

- Domain Connect grátis para configurar DNS fácil

Como o loopback funciona (127.0.0.1)

Endereços IP são usados dentro de uma rede para permitir a comunicação entre os participantes. Cada participante na rede possui seu próprio endereço. Pacotes de dados enviados via TCP/IP chegam ao destino correto devido a este sistema. O par de protocolos Transmission Control Protocol (TCP) e Internet Protocol (IP) forma um dos pilares da internet. No entanto, o TCP/IP também é usado em redes locais além da internet. O protocolo de internet é responsável por garantir que os participantes em uma rede possam ser endereçados usando um endereço IP e uma máscara de sub-rede.

Endereços IP públicos, aqueles que podem ser acessados pela internet, são atribuídos e regulamentados pela Internet Corporation for Assigned Names and Numbers (ICANN). Esta organização também supervisiona o Sistema de Nomes de Domínio (DNS), que gerencia a alocação de nomes de domínio. No entanto, alguns intervalos de endereços IP são reservados para propósitos específicos, como o bloco de 127.0.0.0 a 127.255.255.255.

Até a década de 1990, os endereços IP na internet eram categorizados em diferentes classes. A Classe A começava com 0.0.0.0 (também um endereço reservado) e se estendia até 127.255.255.255. Isso faz do 127 o bloco final dentro do intervalo da Classe A, uma posição proeminente que pode ter influenciado sua seleção.

Dentro deste intervalo de endereços, você pode configurar uma localnet. O que torna este intervalo especial não é apenas o fato de ser reservado pela ICANN, mas também que os endereços IP nele não são atribuídos de forma única, ao contrário da maioria dos outros. Veja como funciona: normalmente, quando você digita um endereço IP ou nome de domínio no seu navegador, seu roteador encaminha a solicitação para a internet e para o servidor apropriado. Mas com 127.0.0.1, as coisas funcionam de maneira diferente: solicitações para este endereço nunca saem do seu computador. O protocolo TCP/IP reconhece a partir do primeiro bloco (127) que o endereço se refere de volta ao seu próprio sistema. Como resultado, o processo de loopback é iniciado.

No IPv6, o endereço ::1 é reservado para loopback.

Para garantir que a referência de retorno à máquina local funcione, um dispositivo de loopback é criado. Isso se refere a uma interface virtual. Ela é totalmente implementada por meio do sistema operacional. Em sistemas Unix, a interface é chamada de “lo” ou “lo0”. Essas também podem ser exibidas aqui usando o comando ifconfig. Um comando comparável no Windows é ipconfig.

Para garantir que a referência de retorno à máquina local funcione, um dispositivo de loopback é criado. Isso se refere a uma interface virtual. Ela é totalmente implementada pelo sistema operacional. Em sistemas Unix, a interface é chamada de “lo” ou “lo0”. Essas também podem ser exibidas aqui usando o comando ifconfig. Um comando comparável no Windows é ipconfig.

Ao considerar a tecnologia separadamente do localhost, um loopback também pode ser realizado de forma análoga: por meio de circuitos na tecnologia de comunicação, você pode determinar se tanto o caminho que o sinal percorre quanto a recepção estão corretos.

Ao considerar a tecnologia separadamente do localhost, um loopback também pode ser realizado de forma análoga: através de circuitos na tecnologia de comunicação, você pode determinar se tanto o caminho que o sinal percorre quanto a recepção estão corretos.

Para que serve o localhost

Desenvolvedores usam o localhost ao testar programas e aplicações web. Da mesma forma, administradores de rede podem utilizar o loopback para testar conexões de rede. Outro uso prático para localhost é no arquivo hosts, onde o loopback pode ser usado para bloquear sites prejudiciais.

Em ambientes de desenvolvimento modernos baseados na nuvem, trabalhar com servidores locais é agora raro. Em vez disso, são utilizadas máquinas virtuais ou contêineres que operam na nuvem. Nesses casos, o uso tradicional de localhost (127.0.0.1) para simular conexões de rede pode ser menos relevante.

Finalidades de teste

Localhost é usado principalmente ao trabalhar com servidores web ou desenvolver aplicações que necessitam de comunicação em estilo internet. Durante o desenvolvimento, é crucial testar se uma aplicação funciona corretamente quando acessada como seria on-line. Algumas funções só funcionam corretamente quando os arquivos correspondentes estão disponíveis em uma internet simulada ou “pseudo”. Por exemplo, há uma diferença entre simplesmente abrir um arquivo HTML no seu computador e enviá-lo para um servidor para visualizá-lo em um navegador. Claro, liberar um produto inacabado publicamente não é uma boa ideia e é aí que entra o loopback. Os desenvolvedores o utilizam para simular uma conexão de rede enquanto mantêm todo o tráfego de dados local. Em outras palavras, a conexão permanece inteiramente dentro do próprio sistema.

Outra vantagem de usá-lo para fins de teste é a velocidade. Enviar uma solicitação pela internet pode levar mais de 100 milissegundos. No entanto, se você pingar o localhost, a transmissão não deve levar mais de um milissegundo. Essa técnica também pode revelar se o protocolo de internet está implementado corretamente. Para testar isso você mesmo, basta abrir o prompt de comando (Windows) ou terminal (Unix/Mac) e usar o comando ping. Você pode enviá-lo tanto para o domínio “localhost“ quanto diretamente para o endereço IP:

ping localhost

ping 127.0.0.1Se você deseja configurar seu próprio servidor de teste no seu PC para acessá-lo via localhost, é necessário instalar o software apropriado. Geralmente, é possível executar qualquer servidor web padrão no seu próprio computador. No entanto, também existem aplicações específicas projetadas especificamente para uso como localhost. Um exemplo disso é o conjunto de software XAMPP.

Proteja seu domínio e conquiste a confiança dos seus visitantes com um site com criptografia SSL!

- Ativação fácil

- Segurança comprovada

- Assistência 24 horas

Bloqueio de sites

Localhost também desempenha um papel importante no arquivo hosts. Este arquivo pode ser considerado um predecessor do Sistema de Nomes de Domínio (DNS): ele permite que endereços IP sejam vinculados aos seus respectivos nomes de domínio. Quando você insere um endereço de site no seu navegador, o domínio precisa ser traduzido em um endereço IP. No passado, isso era feito usando o arquivo hosts. Hoje, no entanto, essa tarefa geralmente é tratada pelo DNS global. Ainda assim, o arquivo hosts está presente na maioria dos sistemas operacionais. No Windows, você pode encontrá-lo em \system32\drivers\etc\hosts, e no macOS ou em outros sistemas baseados em Unix em /etc/hosts.

Se você não fez nenhuma alteração no arquivo, provavelmente encontrará apenas duas entradas lá:

127.0.0.1 localhost

::1 localhostIsso garante que a resolução de nomes para localhost não precise passar pela internet. No entanto, você também pode usar o arquivo para bloquear sites específicos. Para fazer isso, adicione o site que deseja bloquear à lista e atribua ao domínio o endereço IP 127.0.0.1. Se você — ou, por exemplo, um script malicioso — tentar acessar o domínio bloqueado, o navegador primeiro verificará o arquivo hosts, encontrará a entrada e interromperá a conexão ali. Outra opção é usar o endereço IP 0.0.0.0.

O navegador então tenta acessar o documento correspondente (o site) no servidor em 127.0.0.1. Na maioria dos casos, ele não o encontrará, pois o arquivo solicitado não existe lá. No entanto, se você configurou seu próprio servidor de teste, o navegador pode localizar um arquivo home.html, que seria seu próprio arquivo local. Se nenhum servidor de teste estiver em execução, uma mensagem de erro aparecerá em vez do site solicitado. Essa técnica também pode ser usada para bloquear anúncios em todo o seu sistema. Para evitar adicionar cada entrada manualmente, você pode encontrar arquivos hosts prontos e regularmente atualizados on-line.

O arquivo hosts pode ter um impacto significativo na sua segurança on-line. Embora seja uma ferramenta útil para bloquear sites maliciosos, cibercriminosos também podem explorá-lo adicionando entradas prejudiciais. Por esse motivo, você deve ter cuidado para não importar entradas de fontes não verificadas e garantir que nenhum malware faça alterações no arquivo sem o seu conhecimento.