Check ports: Como verificar portas abertas

Portas abertas não são apenas pontos de comunicação entre seus sistemas e a internet, ou com outros computadores. Elas também são pontos de ataque de malware e hackers. Realizar check ports regularmente garante que somente portas realmente necessárias permaneçam abertas. Conheça os métodos disponíveis para realizar uma verificação de portas abertas.

O que é porta em TI?

Independentemente de você usar redes e computadores de vez em quando ou regularmente, mais cedo ou mais tarde vai acabar se deparando com o termo “porta” (port). Portas de rede nada mais são que entradas para dados transmitidos entre computadores ou entre um computador e a internet.

Números de portas são parte constituinte de um endereço IP e possibilitam que pacotes de dados sejam atribuídos a um IP específico e a alguns serviços. Combinada a um endereço IP, uma porta informa o endereço completo de destino ou de origem de uma aplicação.

Para que servem portas de rede e quantas existem?

Como muitos processos são executados simultaneamente por sistemas operacionais e aplicativos, no mesmo momento em que dados são transmitidos paralelamente, é necessário que várias portas fiquem abertas. Entre as principais funções das portas estão, portanto, aliviar sistemas, usar diferentes entradas ao mesmo tempo em múltiplas conexões, e atribuir pacotes de dados às aplicações corretas. De modo a serem diferenciadas umas das outras, portas são numeradas de 0 a 65.535. Isso significa que cada computador tem 65.536 portas no total.

Certas portas são reservadas a aplicações específicas (por exemplo, servidores de e-mail e sites), bem como a protocolos de transporte importantes, como HTTP, FTP e Telnet. A reserva de portas é feita pela IANA (Internet Assigned Numbers Authority) e chamada de portas de status oficial, portas registradas ou portas padrozinadas. As demais são destinadas a serviços registrados e a clientes dinâmicos. Além disso, um grande número de portas é alocado dinamicamente, a partir de grupos de procedimentos.

O número de portas TCP e UDP de um computador é enorme, pois totaliza 65.536. As mais importantes são conhecidas, têm números entre 0 e 1023 e são destinadas a aplicações fixas. Já portas entre 1024 e 49151 são atribuídas tanto a aplicações fixas quanto a dinâmicas, enquanto portas entre 49152 e 65535 são designadas dinamicamente.

Como portas funcionam?

Portas funcionam de um jeito relativamente simples: protocolos de transporte, como UDP (Protocolo de Datagrama do Usuário) e TCP (Protocolo de Controle de Transmissão) transferem pacotes de dados ao atribuí-los a um endereço específico, composto por um IP e um número de porta. O endereço de destino pode ser um aplicativo, serviço, site ou qualquer outro tipo de programa, e até mesmo um navegador.

Portas abertas de endereços de destino recebem solicitações originárias de portas de IPs privados ou públicos. A aplicação-alvo aprende a porta do transmissor quando a conexão é estabelecida e envia os pacotes de dados desejados de volta ao endereço do emissor.

Como conexões de rede indesejadas (entre computadores locais e a internet) devem ser evitadas ao máximo, o IP do roteador costuma ficar entre IPs locais e endereços de destino. O IP do roteador público, que também aparece como transmissor dos pacotes de dados, é visível e endereçável externamente. Filtro efirewall também asseguram que pacotes que não possam ser atribuídos a uma aplicação local sejam rejeitados. O roteador encaminha os pacotes endereçados corretamente ao serviço do emissor usando o IP e o número da porta.

Como verificar portas abertas

Varreduras de portas (port scanning) regulares são um processo importante. Especificamente, administradores de sistemas costumam realizá-las para monitorar o tráfego de dados, tanto em redes pequenas quanto em grandes, a fim de fechar brechas de segurança. Verificações de portas abertas também checam se pacotes de dados estão sendo enviados pelas portas designadas, se firewalls estão bloqueando portas importantes de forma não intencional e se portas abertas não utilizadas devem ser fechadas. Diversos métodos e ferramentas possibilitam a realização de check ports. Conheça-os a seguir.

Durante uma verificação, portas podem ser apontadas em três estados padrão: abertas, fechadas ou filtradas. Portas abertas estão prontas para estabelecer uma conexão, enquanto solicitações de conexão enviadas a portas fechadas ou filtradas, por exemplo, são rejeitadas por firewalls.

Como verificar portas abertas pelo prompt de comando

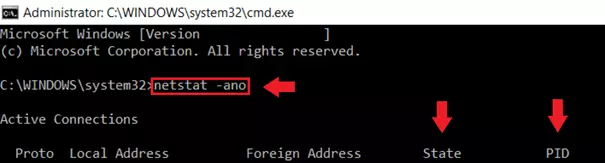

Se você quer fazer um check port no seu computador, pode usar o prompt de comando do Windows e o comando CMD netstat -ano. O Windows exibirá, então, todas as conexões de rede existentes em portas abertas, bem como as portas abertas em estado de escuta (listening), sem conexão estabelecida no momento. O comando também mostra o número PID, que representa o ID do processo que está usando uma porta ou que está “escutando” por uma porta.

Aprenda a usar o comando netstat –ano para realizar uma verificação de portas abertas:

Passo 1: Abra o prompt de comando como administrador. Para tanto, pressione o atalho do Windows [Windows] + [R], digite “cmd” e aperte as teclas [Ctrl] + [Alt ] + [Enter] para confirmar.

Passo 2: Insira o comando cmd netstat -ano para visualizar as conexões de rede, IPs e IDs de processos atuais. Em “State” você encontrará portas classificadas como “ESTABLISHED”, se estiverem conectadas a um serviço, ou como “LISTENING”, se estiverem abertas, mas sem nenhuma conexão.

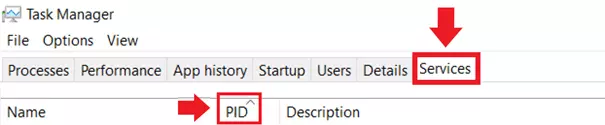

Passo 3: Para descobrir qual serviço uma porta está usando e concluir se você pode fechá-la, procure o PID correspondente no Gerenciador de Tarefas. Atenção: o comando netstat -ano só exibe as portas abertas dentro do intervalo entre 49152 e 65535 em estado listening. Não são necessariamente malwares que usam portas neste intervalo, mas também aplicativos internos do Windows, disponíveis para consultas por padrão.

Como verificar portas abertas com um software de scanner de portas

Um scanner de portas funciona de forma similar ao prompt de comando, e também examina portas abertas e serviços autorizados. Além disso, softwares de scanners de portas são capazes de inspecionar a segurança e a estrutura de uma rede. Eles funcionam enviando pacotes de dados a um endereço de destino, a fim de analisar e avaliar suas respostas.

Recomendamos, no entanto, que você tenha certo cuidado ao recorrer a scanners de portas, já que softwares como estes não são somente usados por administradores de sistemas, mas também por hackers que buscam identificar brechas de segurança, para ataques e envio de malware. Dados analisados por um scanner de portas são sensíveis, por serem de interesse de potenciais invasores. Assim sendo, scanners de portas não somente devem ajudar a fechar brechas de segurança, mas também tratar dados coletados com total responsabilidade. Além disso, vale ressaltar que você só pode fazercheck ports no seu próprio sistema ou com a permissão do dono do sistema em questão, já que a ação pode ser legalmente considerada tentativa de ataque sem consentimento.

Scanner de portas 1: Advanced Port Scanner

Advanced Port Scanner é um freeware (software gratuito) que pode ser usado para testar portas e listar dispositivos de rede (computadores, roteadores, dispositivos inteligentes etc.), incluindo intervalos de portas abertas ou fechadas. Ele foca sua análise em portas TCP, mas ela pode ser expandida e englobar portas e protocolos adicionais. Outras funções deste software de varredura incluem comandos remotos por RDP e Radmin, bem como compartilhamento de portas e redes.

Scanner de portas 2: Nmap

Nmap é um scanner de portas clássico e gratuito, destinado a especialistas em TI. Ele foi programado originalmente para Linux, mas hoje pode ser usado como scanner de portas por todos os sistemas operacionais. Pessoas experientes podem usar o Nmap como console de linha de comando, enquanto a interface gráfica Zenmap auxilia usuários inexperientes. Importante ressaltar que o Nmap só pode ser usado para verificar suas próprias portas locais. Realizar uma verificação de portas abertas em endereços externos usando o Nmap e sem o consentimento do proprietário pode ser interpretado como tentativa preliminar de ataque a um sistema.

Como verificar portas abertas com ferramentas on-line

Também há como fazer check ports utilizando ferramentas on-line gratuitas, que detectam portas abertas no seu computador e também potenciais brechas de segurança. A principal diferença deste método é que uma verificação de portas abertas pelo comando cmd netstat -ano ou por um software como o Nmap envolve, primariamente, portas locais. Determinar o compartilhamento de portas públicas do seu roteador só é possível, contudo, se feita do lado de fora. Ferramentas de verificação de portas abertas on-line usam sites de teste para essa finalidade e realizam varreduras padrão de portas. Dados da análise são apresentados em forma de lista de resultados.

Ferramenta on-line 1: DNSTOOLS

O site dnstools.ch faz check ports de todas as portas padrão, como FTP, DNS, POP3, IMAP, SMTP e RPC, analisando especialmente portas individuais e checando se o redirecionamento das portas públicas, do roteador às aplicações locais, está funcionando corretamente. Esta ferramenta on-line exibe resultados da análise em uma lista, que pode ser exportada como um arquivo. Outras opções da ferramenta incluem consultas DNS, ping e traceroute.

Ferramenta on-line 2: Online Port Scanner

O Nmap não está disponível somente na forma de um poderoso scanner de portas para download. Ele também tem uma ferramenta on-line, que permite realizar verificações de portas abertas. A solução pode ser usada para examinar portas TCP abertas externamente e listar serviços a elas associados.

Ferramenta on-line 3: TCP Open Port Scanner

O TCP Open Port Scanner da Geekflare possibilita uma varredura rápida e eficiente de portas abertas externas à sua rede. A ferramenta on-line usa o Nmap como software de análise para varrer as portas.

Ferramenta on-line 4: WhatIsMyIP.com

O site WhatIsMyIP.com é usado principalmente para exibir endereços IP publicamente visíveis de usuários e verificar a eficácia de conexões VPN. No entanto, ele também oferece diversas outras ferramentas, como um scanner on-line de portas. Com ele é possível testar portas individuais inserindo o número delas.